سوئیچ های شبکه از جمله سوئیچ های سیسکو به عنوان پر مصرف ترین تجهیزات شبکه در دنیا به شمار می روند. این سوئیچ ها در انواع مختلفی تولید و به بازار عرضه شده اند. به همین دلیل شناخت کلیه این تجهیزات برای کارشناسان IT دشوار و حتی غیر ممکن می باشد. اما کمپانی سیسکو جهت نامگذاری این تجهیزات از یک روش خاص استفاده می کند. ما در این مقاله سعی داریم تا شما را با این قوانین و همچنین قابلیت هایی که هر کدام از آنها ارائه می نمایند آشنا کنیم.

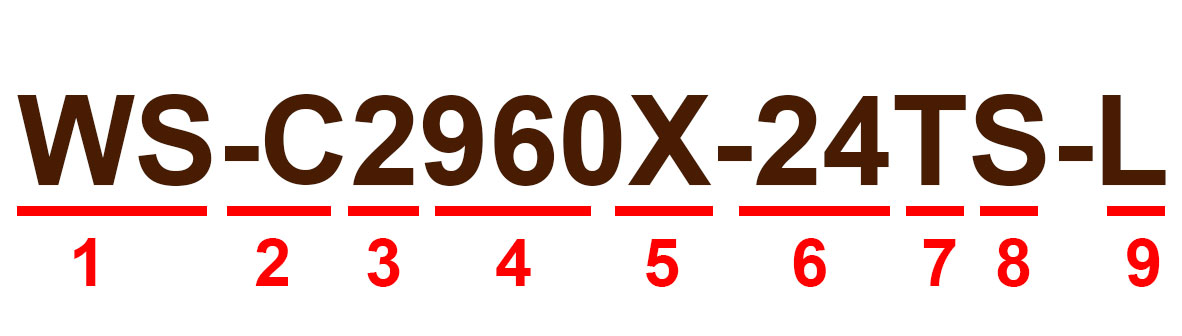

این سوئیچ ها در لایه 2 فعالیت دارند و در انواع مختلفی تولید شده اند. در ادامه با نحوه نامگذاری این سوئیچ های شبکه سیسکو آشنا خواهیم شد. برای مثال سوئیچ زیر را در نظر بگیرید:

نکته : این مدل تنها جهت درک بهتر شما قرار داده شده است و مبنای توضیح اعداد زیر آنان می باشد.

1ـ WS: این حروف که در ابتدای اکثر سوئیچ های سیسکو آمده است به معنای مدل سوئیچ بردی است که از رمزگذاری 40 بیتی پروتکل IPSEC پشتیبانی می کند.

2ـ در این قسمت همانطور که در تصویر بالا مشاهده می کنید علامت C گذاشته شده است که به معنی Chassis یا شاسی می باشد. البته لازم به ذکر است که ممکن است به جای این حرف از حروفی مانند X (ماژول های مرکزی پردازشی)، G (ماژول های فیبر 1 گیگابیتی) و E ( امکان استفاده از اینترفیس های 10 گیگ به کمک کارت های توسعه) استفاده شود.

3ـ این عدد که در اینجا 2 می باشد نشان دهنده لایه فعالیت سوئیچ می باشد.

4ـ دراین قسمت مدل دستگاه قرار داده می شود.

5ـ در این قسمت سری دستگاه نمایش داده می شود که هر کدام نشان دهنده قابلیت خاصی هستند که می تواند یکی از گزینه های زیر باشد:

ـ خالی: ممکن است در این قسمت هیچ حرفی قرار داده نشود که مدل اولیه سوئیچ های سیسکو با پورت های 100 مگابیت Downlink و یک گیگابیت Uplink می باشد.

ـ V2: کمپانی سیسکو این مدل را که امروزه اصلا در بازار موجود نمی باشد به نام Revision تولید و به بازار عرضه کرد.

ـ +: این سری هم دارای پورت های 100 مگابیتی می باشند اما ظرفیت رم و فلش در آنها افزایش یافته است.

ـ G: در این سری پورت های Downlink و Uplink به یک گیگابیت تغییر یافته است. البته لازم به ذکر است که در این سری ها ماژول های SFP نیز اضافه شدند. یعنی ما در این سری ها امکان استفاده از پورت های Combo ( امکان استفاده از پورت های اترنت و SFP در پورت های Uplink ) را داریم.

ـ S: این سری از سوئیچ ها علاوه بر پورت های یک گیگابیتی Downlink، دارای قابلیت Stack تا چهار دستگاه را نیز دارا می باشند.

ـ X: این سری نیز همانند سری S دارای پورت های یک گیگابیتی Downlink بوده اما از قابلیت Stack تا هشت دستگاه را پشتیبانی می کنند.

ـ XR: کلیه قابلیت های سری X را داشته، تنها تفاوت آن این است که می توان در این سری از سوئیچ ها پاور Redundant قرار داد.

ـ CX: این سری از سوئیچ ها، بیشتر برای سوئیچ های 8 پورت استفاده می شود و به صورت Compact قرار داده شده اند. به این معنی که حجم کوچکتری نسبت به سایر سوئیچ ها دارند.

6ـ در این قسمت تعداد پورت قرار داده می شود که به ترتیب می تواند 8/12/24 و 48 پورت باشد.

7ـ این قسمت نشان دهنده وضعیت پورت های Downlink می باشد، که ممکن است با T ( اترنت )، S ( اسلات های SFP )، L ( 8 پورت) POE ، P ( پورت های اترنت POE ))، FP ( Full POE) و LP ( Low POE نمایش داده شود.

8ـ حرف بعدی نوع پورت های Uplink را نشان می دهد که می تواند یکی از حروف Q ( پورت Uplink گیگابیت اترنت )، T ( پورت Uplink گیگابیت اترنت و SFP ، C (پورت Combo Uplink گیگابیت اترنت و SFP )، (S ( اسلات ماژول های SFP ) و D ( اسلات ماژول SFP و SFP+ ) باشد.

9ـ این قسمت نشان دهنده نوع لایسنس موجود بر روی دستگاه می باشد که می توانید LL یا S ( نسخه IOS موجود بر روی دستگاه LANLite است )، L ( نسخه IOS موجود بر روی دستگاه LANBase است ) و I ( نسخه IOS موجود بر روی دستگاه IPLite می باشد ) را مشاهده نمایید.

خرید تجهیزات شبکه با گارانتی معتبر

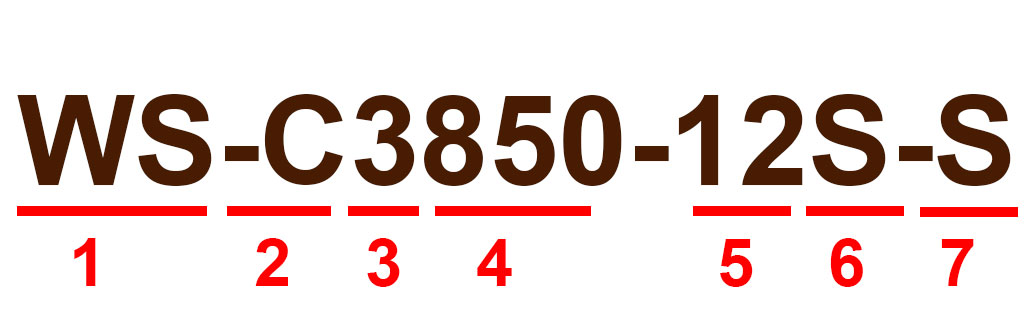

این سوئیچ ها در لایه 3 فعالیت دارند و در انواع مختلفی تولید شده اند. در ادامه با نحوه نامگذاری این سوئیچ های شبکه سیسکو آشنا خواهیم شد. برای مثال سوئیچ زیر را در نظر بگیرید:

نکته : این مدل تنها جهت درک بهتر شما قرار داده شده است و مبنای توضیح اعداد زیر آنان می باشد.

1ـ همان طور که در قسمت قبل توضیح داده شد این حروف نشان دهنده مدل سوئیچ بردی است که از رمزگذاری 40 بیتی پروتکل IPSEC پشتیبانی می کند.

2ـ در این قسمت همانطور که در تصویر بالا مشاهده می کنید علامت C گذاشته شده است که به معنی Chassis یا شاسی می باشد. البته لازم به ذکر است که ممکن است به جای این حرف از حروفی مانند X ( ماژول های مرکزی پردازشی )، G ( ماژول های فیبر 1 گیگابیتی) و E ( امکان استفاده از اینترفیس های 10 گیگ به کمک کارت های توسعه) استفاده شود.

3ـ این عدد که در اینجا 3 می باشد نشان دهنده لایه فعالیت سوئیچ می باشد.

4ـ دراین قسمت مدل دستگاه قرار داده می شود. در حال حاضر سوئیچ های سری 3850 جدیدترین سوئیچ های سیسکو به شمار می روند. البته در این قسمت سایر مدل های سوئیچ لایه 3 نظیر 3560،3750 و3650 قرار می گیرند.

نکته: در سری های 3850 بر خلاف سوئیچ های 2960 سری ساختی وجود ندارد اما در سایر سوئیچ ها مانند 3750 سری X و G را داریم که سری G نشان دهنده پورت های گیگابیت و X نشان دهنده سرعت و پشتیبانی از قابلیت +SFP می باشند.

5ـ در این قسمت تعداد پورت قرار داده می شود که به ترتیب می تواند 8/12/24 و 48 پورت باشد.

6ـ این قسمت نشان دهنده وضعیت پورت های Downlink می باشد که شامل T ( پورت اترنت )، P ( پشتیبانی از پورت POE+ )، PW/F/PF ( پشتیبانی از پورت POE+ بر روی 48 پورت )، U ( پشتیبانی از تکنولوژی UPOE )، S ( اسلات ماژول SFP ) و XS ( اسلات ماژول SFP و +SFP ) می باشند.

7ـ این قسمت نشان دهنده نوع لایسنس موجود بر روی دستگاه می باشد که می توانید S (نسخه IOS موجود بر روی دستگاه IPBase است)، L (نسخه IOS موجود بر روی دستگاه LANLite است) و E (نسخه IOS موجود بر روی دستگاه IPServices می باشد) را مشاهده نمایید.

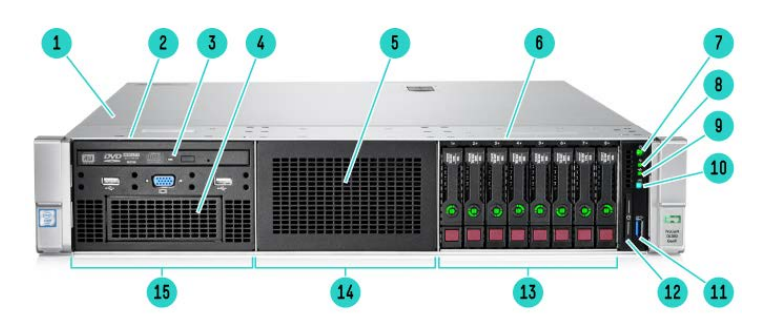

به طور کلی سرورهای اچ پی به عنوان پرفروش ترین و پر طرفدارترین سرورها در سطح جهان تبدیل شده است که از دلایل آن می توان به مقیاس پذیری و قابلیت اطمینان بالای آن اشاره کرد.

کمپانی HP تولید سرورهای G8 را در سال 2012 آغاز کرد، دو سال بعد سرورهای G9 و در اواخر سال 2017 سرورهای G10 را به بازار عرضه کرد. در این پنچ سال انواع سرورهای HP با پیشرفت های زیادی تولید و مورد استفاده قرار گرفتند.

هدف از این مقاله مقایسه سرورهای HPE ProLiant Gen 8 ، Gen 9 و Gen 10 می باشد تا ویژگی های اضافه شده و میزان قابلیت گسترش یافته آنان را با یکدیگر مقایسه نماییم.

کمپانی HP ادعا می کند این سرور می تواند کلیه نیازهای یک شرکت و یا سازمان را برطرف سازد. در واقع این نسل به دلیل پردازنده اینتل دارای 71% افزایش عملکرد و 27% افزایش هسته نسبت به نسل قبلی خود یعنی G9 می باشد. علاوه بر آن از لحاظ امنیتی با استفاده از HPE Secure Compute Lifecycle از سرور محافظت می نماید،که شامل محافظت از سیستم عامل ، شناسایی بدافزارها و بازیابی سیستم عامل است. سیستم هوشمند جدید موجود در این سرور با ارزیابی کار و افزایش یا کاهش عملکرد سبب صرفه جویی در مصرف انرژی و عملکرد بهتر در پردازنده ها خواهد شد.

سایر موارد شامل :

ـ افزایش 66% پهنای باند حافظه برای افزایش عملکرد برنامه های فشرده

ـ 27 بار سریعتر عملیات بازرسی را انجام می دهد تا سریعتر عملیات کاری انجام شود.

ـ افزایش 14% هسته پردازنده

ـ افزایش 33% ظرفیت حافظه

این سرورها به صورت hybrid cloud طراحی شده اند.

این سرور می تواند برای هر سازمان و یا شرکتی مناسب باشد. سرورهای Gen9 سه برابر قدرت محاسبه در هر وات را نسبت به نسل قبلی خود یعنی G8 ارائه می دهند. که این عامل می تواند سبب کاهش 62% مصرف انرژی گردد. این افزایش عملکرد به لطف نوآوری در ذخیره سازی ، حافظه و شبکه است.

سایر موارد شامل :

ـ افزایش سه برابری محاسبات نسبت به سرورهای G8

ـ با افزایش 66 مرتبه سرعت خدمات، سبب صرفه جویی در وقت و کاهش خطا خواهد شد.

ـ ارتقاء حافظه از DDR3 به DDR4 که سرعت آن به حداکثر 2.133 مگاهرتز در ثانیه می رسد.

سرورهای HPE ProLiant Gen9 نیز برای قابلیت توسعه ساخته شده اند. دارای ویژگی های بیشتری نسبت به سرورهای G8 و G10 می باشند. آنها دارای 26 انتخاب CPU هستند، 50% L3 cache بیشتر از Gen8 و تا هسته اضافی هستند.

این سرورها دارای دسترسی آسان برای نصب پردازنده می باشد. کنترلرهای RAID در سطح سازمانی ، میزان دسترسی ، عملکرد و ظرفیت ذخیره داده را بهبود می بخشند. Gen9 همچنین دارای SmartDrives ، SmartMemory (همچنین ویژگی Gen8) و آداپتورهای شبکه انعطاف پذیر برای پیکربندی آسان و افزایش کارایی می باشند.

HPE ProLiant Gen8 پیشرفت های جدید بسیاری را در مقایسه با نسل های قبلی دارد. در این نسل با ایجاد قابلیت Hot Swap سبب افزایش کارایی سرور می شود. این سرور دارای سرویس ها و سنسورهای کشف حرارت به جهت کاهش مصرف انرژی می باشد. همچنین سرورهای G8 با پشتیبانی از حافظه DDR3-1600، حافظه را به 1600 مگاهرتز می رساند. این ویژگی جدید حافظه را 20 درصد نسبت به نسل های قبلی افزایش می دهد. همچنین دارای IO Accelerators هستند که سبب افزایش عملکرد برنامه خواهد شد. شتاب دهنده های IO از اسلات های داخلی موجود برای ادغام سرورهای zero-footprint استفاده می کنند.

قابلیت گسترش سرورها به معنی گسترش قابلیت های سرور با افزایش هارد دیسک ها، افزایش حافظه و یا بهبود سایر قطعات می باشد. این قابلیت در کلیه سرورهای G8، G9 و G10 موجود است. در واقع سرورهای G8 به 2 پردازشگر و 24 هسته قابل ارتقاء می باشند. سرورهای G10 همه کاره ، مقیاس پذیر ، قابل توسعه و انعطاف پذیر بوده و می تواند به بیش از 36 هسته ارتقاء یابد. از طرفی حداکثر ذخیره داخلی آن 459TB است.

با این حال سرورهای HPE ProLiant Gen9 به منظور افزایش عملکرد و قابلیت گسترش ارتقاء یافته اند. در این سرور می توان تعداد هسته را به 36 عدد رساند. و دارای برخی ماژول ها با قابلیت های متنوع می باشند.

خرید تجهیزات شبکه با گارانتی معتبر

همان طور که در مطالب بالا گفته شد این سه نسل با قابلیت های بسیار متنوع به بازار عرضه شده اند، اما این بدان معنا نیست که نسل های قدیمی تر منسوخ شده و دیگر کاربردی ندارند. وقتی نوبت به انتخاب سرور مناسب می رسد گزینه های زیادی پیش روی شما قرار می گیرد، البته مهمترین عاملی که باید در نظر گرفته شود میزان بودجه قرار داده شده برای خرید سرور است.

برای مثال اگر قبلاً سرورهای Gen8 را راه اندازی کرده و به دنبال تکمیل ذخیره یا پردازش بیشتر هستید، اضافه کردن یک سرور دیگر Gen8 از به روز رسانی سرور پیشین ارزان تر خواهد بود. یا شاید شما به دنبال سروری می باشید که دارای قابلیت تنظیم، قابلیت ارتقاء و همچنین مقرون به صرفه باشد. سرورهای G9 می توانند بسیار مناسب باشند.

امروزه در دنیای فناوری اطلاعات، یکی از بیشترین و غیرمنتظره ترین هزینه ها، مربوط به خرید تجهیزات شبکه می باشد.

یکی از بزرگترین مسائل و مشکلاتی که هر شرکت پیشرو در عرصه شبکه و تکنولوژی با آن سر و کار دارد این است که همواره می بایست خود را به روز نگه داشته و همسو با پیشرفت تکنولوژی، تجهیزات شبکه خود را ارتقاء دهند.

برخی از کارشناسان اعتقاد دارند، این تجهیزات پس از گذشت شش ماه از خرید، نصب و راه اندازی منسوخ شده به حساب می آیند. این بدان معناست که باید نسبت به خرید تجهیزات جدید اقدام شود.

این تجهیزات سخت افزاری به دلیل قیمت بالایی که دارند نیاز به توجه مداوم داشته و به روز رسانی پی در پی آن امری ضروری است.

از جمله تجهیزات شبکه ای که با صرف هزینه بالا و چرخه خرابی غیر قابل پیش بینی خریداری می شوند شامل: فایروال ها ، سوئیچ ها ، اکسس پوینت ها ، روترها ، سیستم پشتیبان گیری از باتری ، سیستم های تهویه، سرورها و غیره می باشند.

برای مثال: عمر مفید سوئیچ ممکن است در یک شبکه 3 سال و در شبکه دیگر 10 سال باشد.

آسیب های غیرقابل پیش بینی که ممکن است در طول عملکرد شبکه به تجهیزات آن وارد شود عموماً هزینه زیادی را در بر دارد. این امر مستم تامین بودجه بالا برای خرید تجهیزات جدید می باشد. این آسیب ها برای تیم آی تی بسیار نا امیدکننده بوده زیرا هیچ تیمی آسیب های غیرقابل پیش بینی و پرهزینه را دوست ندارد.

بنابراین برای حل این مشکل موضوع ” Lifetime Network Hardware ” مطرح می شود. توجه به این موضوع باعث بالارفتن عمر مفید تجهیزات شبکه و پیشگیری از آسیب به شبکه و همچنین صرف هزینه کمتر برای کل سیستم می شود.

زیرا با ایجاد خرابی در یکی از تجهیزات شبکه ، ممکن است عملکرد کل شبکه تحت تأثیر قرار گرفته و حتی در کسب و کار یک شرکت اختلال ایجاد نماید.یکی از بهترین روش ها برای جلوگیری از این اتفاقات خرید تجهیزات با کیفیت برای شرکت ها و سازمان ها می باشد.

یکی از سوالات مهم در این مبحث این است که چرا باید دستگاه های شبکه خود را ارتقا دهیم؟

دلایل متعددی وجود دارد که یک شرکت را مم به ارتقاء تجهیزات شبکه خود می سازد.

به راحتی می تواند بیان کرد که مسائل امنیتی مهم ترین دلیل برای ارتقاء تجهیزات شبکه می باشد. جرایم سایبری در دو دهه گذشته به شدت رو به افزایش بوده و مطمئناً یکی از بزرگترین چالش های فناوری اطلاعات در قرن بیست و یکم خواهد بود.

مشاغلی که سیستمهای امنیتی خود را به روز نمی کنند ، خود را در معرض خطر جدی قرار می دهند. برای جلوگیری از این مشکلات سرمایه گذاری مداوم در سیستم های امنیتی و ارتقاء تجهیزات شبکه بهترین گزینه برای حل این مسئله می باشد.

WiFi سریعترین رشد و تغییر را در زمینه سخت افزار شبکه در بر داشته است. البته این روش از نظر پهنای باند و سرعت از اتصالات سیمی جا مانده است، اما با افزایش تقاضای داده ها، WiFi ها به طور مداوم به جلو سوق داده می شوند و استانداردهای آن برای سالهای آینده برنامه ریزی شده است.

نوع ارتباطات جدید نیازمند کانکتورها و کابل هایی است که بتوانند اتصالات سریعی را ارائه دهند.جدیدترین پیشرفت های سرعت شبکه به ویژه هنگام ارائه 10 گیگا بیت (10GB+) نیازمند اتصالاتی با کیفیت بالا می باشد که کابل کشی را تأمین نمایند.

این مهم است که به یاد داشته باشید از زمانی که تجهیزات شبکه ارتقاء پیدا می کنند احتیاج دارند که از نظر کابل کشی و کانکتورها نیز ارتقاء داده شوند تا بتواند عملکرد بالایی داشته باشند.حال ممکن است این سوال برای شما پیش آمده باشد که چگونه می توان تشخیص داد که دستگاهی فرسوده شده و باید آن را از چرخه شبکه کامپیوتری جدا کرد؟

سیستم های شبکه ای نیاز دارند به صورت مداوم و پس از طی مدت زمانی مشخص، توسط افراد حرفه ای چک و باز بینی شوند تا از کارایی، سالم بودن و تنظیم درست دستگاه های موجود در آن اطمینان حاصل شود.

همچنین بازبینی منظم سیستم توسط متخصص به شما کمک می کند تا خطاهای قدیمی رفع شده و از به وجود آمدن خطا های جدید جلوگیری شود. این بازبینی ها منجر به تعادل در بارگذاری (Load balancing) و از بین بردن تجهیزات اضافی (redundancy)، غیر ضروری و قدیمی از سیستم می شود.

بر خلاف تفکرات هزینه ای که صرف مرتب سازی وجایگزینی تجهیزات شبکه جدید به جای تجهیزات فرسوده و از بین بردن اختلالاتی که در اثر قدیمی بود دستگاه ها در سیستم به وجود می آید، بسیار کمتراز چیزی است که به آن فکر می کنید. زیرا ممکن است هزینه ای که صرف اختلال در عملکرد کسب و کار شما می شود بسیار گران تر تمام شود.

در مطالعات اخیرتوسط Dimension Data، محققان دریافته اند که سیستم های شبکه ای در حال جوان تر شدن هستند. این بدان معنی است که تیم هایIT مدیریت شده در مورد نگه داری و به روزبودن (up-to-date) دستگاه های شبکه خود نسبت به گذشته فعال تر می باشند. بدون شک اگر در یک سیستم شبکه ای با عملکرد بالا (high-performing) حرکت کنید، تجهیزات جدید و بیشتری را درآن مشاهده خواهید کرد.

در یک شبکه کامپیوتری هنگامی که یک وسیله منسوخ و قدیمی را مشاهده می کنید می توان بیان گر این باشد که عمر شبکه رو به پایان خواهد بود (end-of-life) و نمی توان عملکرد خوبی را از آن انتظار داشت.

تحقیقات نشان داده که در سال 2016 ، درصد دستگاه های فرسوده و منسوخ در بسیار از شبکه ها، از 52 درصد [در سال 2015] به 42 درصد کاهش یافته است و قطعا این ارقام در سال های آینده کمتر خواهد شد که این امر بسیار دلگرم کننده می باشد.

توجه داشته باشید که جایگزینی و تعویض دستگاهی که آماده خرابی هستند معایب بسیار کمتری نسبت به جایگزین کردن آن بعد از خراب شدن کامل و غیرقابل استفاده بودن دستگاه دارد. به طور کلی مدیران حرفه ای IT در اکثر مواقع به این استراتژی مهم توجه دارند .

به طور خلاصه ، CIO و CISO ها متوجه شدند که هزینه تعمیر و نگه داری تجهیزات فرسوده به مراتب بیش تر از هزینه ای است که شما برای جایگزینی تجهیزات شبکه جدید، به جای تجهیزات فرسوده انجام می دهید. همچنین آنها در حال ایجاد استراتژی و راه حل های جایگزین برای تامین بودجه مود نیاز برای تجهیز شبکه هستند.

چرخه زندگی تجهیزات شبکه را می تواند در سه مرحله نشان داد:

به طور کلی تجهیزات شبکه می توانند در یکی از 3 دسته زیر قرار بگیرند.با دانستن این اطلاعات ، 90 درصد استراتژی جایگزینی تجهیزات جدید به جای تجهیزات فرسوده را متوجه خواهید شد.

تجهیزات فعلی (Current equipment) به تجهیزات موجود در شبکه گفته می شود که در رده و مدل فعلی همچنان توسط سازنده ی دستگاه، تولید و به بازار عرضه می شوند.

همچنین ضمانتنامه های تعمیر و تعویض دستگاه همچنان قابل استفاده و مؤثر بوده که می توان دستگاه را زیر مجموعه ای از تجهیزات قابل استفاده و جدید دانست. همچنین این تجهیزات از لحاظ ارتقاء نرم افزار و سیستم عامل شبکه همچنان در حال بروز رسانی می باشند و اغلب اخرین ورژن های بروزرسانی در صندوق ورودی مشتری نمایان می شود.

تجهیزاتی که ” current” هستند باید بتوانند به طور کامل با سایر تجهیزات جدید سازگار و ترکیب شوند. این مشخصات تجهیزات ایده آل و مناسب است که با وجود این قابلیت ها ، شبکه ای کارآمد در بستر حرفه ای فناوری اطلاعات خواهید داشت .

مرحله بعدی در چرخه عمر تجهیزات شبکه، توجه به تجهیزات فرسوده می باشد. اگر احساس می کنید برخی از تجهیزات مورد علاقه شما به پایان چرخه عمر مفید خود نزدیک می شوند، فرصتی مناسب است که قبل از فرسودگی کامل از سیستم خارج کرده و برای حفظ کارآرایی شبکه خود، دستگاه جدیدی را جایگزین نمایید. مواردی که در این گروه قرار می گیرند دستگاه هایی مانند مدلهای مبدل رسانه ای شما ، منبع تغذیه ، کیت های توسعه دهنده ، انژکتور ، مودم و حتی برخی سوئیچ ها می باشند.

خلاصه اینکه، به ندرت می توانید تجهیزات پشتیان گیری مناسب و خوب تهیه کنید پس اگر در مواقع فرسودگی دستگاه، یک جفت اضافی داشته باشید تا جایگزین آن کنید سیستم شبکه ای شما هیچ گاه صدمه نخواهد دید.

توجه کنید که اگر این تجهیزات اضافی برای گسترش شبکه شما و یا برای خرابی های غیرقابل پیش بینی دستگاه های داخل شبکه شما استفاده شوند، در هر صورت برای سیستم شما سودمند است. توجه کنید که پایان فروش تجهیزات فرسوده ” Aging” می باشد ، اما پایان عمر آنها نیست.

در واقع این بدان معناست که همه ی توافق نامه و ضمانتنامه های خدماتی دستگاه یا حتی بخش هایی از آن میتواند همچنان درست باشند.

تشخیص و عیب یابی آنلاین تجهیزات، همچنان در دسترس می باشند و مشتریان می توانند به روزرسانی سیستم عامل و نرم افزاری تجهیزات را به صورت دوره ای دریافت کنند.

تجهیزات منسوخ (Obsolete equipment) به تجهیزاتی گفته می شود که از پشتیبانی شرکت سازنده و یا حتی فروشندهخارج شده است. همچنین تولید کننده امکان به روز رسانی سیستم عامل و نرم افزار دستگاه را نخواهد داشت. و اغلب ترکیب ، یکپارچه سازی و سازگاری این دستگاه ها با تجهیزات جدیدتر دشوار خواهد بود .

تجهیزات شبکه شما هنوز هم ممکن است مدتی قبل از منسوخ شدن خود باشد. اما باید راه حلی برای زمانی که این اتفاق رخ می دهد داشته باشید.توجه داشته باشید ، که تجهیزات قدیمی بد نیستند اما وجود آنها در شبکه مستم هشیاری و احتیاط بیشتری می باشد تا از آسیب رسیدن به کل سیستم جلوگیری شود.

اما سوالی که باید به آن پاسخ دهید این است که : آیا هزینه ای که بابت تعمیر و نگه داری تجهیزات قدیمی می پردازید نسبت به هزینه تعویض آن عاقلانه است؟

اگر جواب شما به این سوال خیرهست، صبر نکنید و حتما دستگاه جدید را جایگزین دستگاه های فرسوده کنید. زیرا تعمیر این تجهیزات به مراتب گران تر تمام خواهد شد.

توجه کنید که داشتن یک استراتژی منسجم برای جایگزینی تجهیزات جدید به جای تجهیزات منسوخ کار راحت و کم هزینه ای نیست ، اما بسیار مهم است.

اگر شرایط جایگزینی تمامی تجهیزات موجود را ندارید می توانید از قانون 90-60-30 استفاده کنید. به این صورت که اگر 90 درصد از شبکه شما به یک دستگاه بستگی دارد ، جایگزینی به موقع آن بسیار مهم تر از سایر دستگاه ها خواهد بود. و به همین صورت جایگزینی دستگاهی که 60 درصد از شبکه شما به آن وابسته است مهمتر از دستگاهی است که وابستگی 30 درصدی به آن دارد.

حال که با کمک این قانون، استراتژی اساسی برای حل این بحران خواهید داشت. می توانید با توجه به بودجه خود، یک بازه زمانی معین را تعیین کرده و برنامه جایگزینی تجهیزات را طبق آنچه ترسیم کرده اید، پیاده سازی نمایید.

-بلافاصله

-شش ماه بعد

-یک سال بعد

هر چند که ممکن است شرایط اضطراری پیش آید که اولویت داشته باشد ، اما داشتن یک برنامه منظم برای جایگزینی تجهیزات ، بهترین کارممکن است.

حال با مطالعه این مقاله شما بهتر می توانید تصمیم بگیرید که در کجا و در چه زمانی باید بودجه IT خود را خرج کنید که کمترین آسیب و بیشترین سود را از تعویض تجهیزات شبکه به همراه داشته باشد.

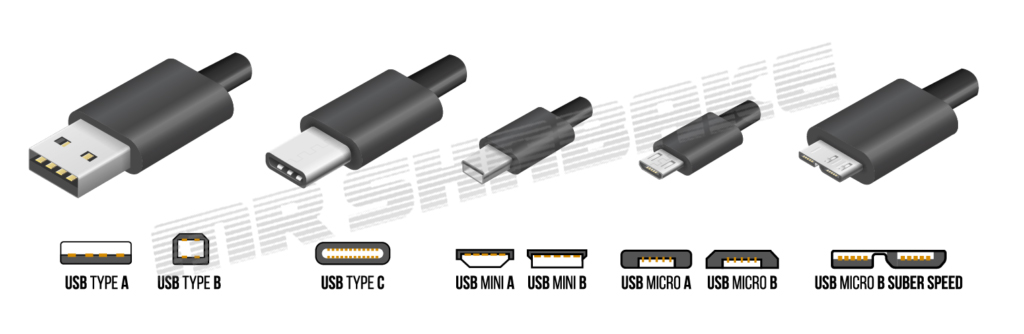

پورت ها و کانکتورهای USB در اشکال و اندازه های مختلفی تولید و عرضه شده اند. هر کدام از این USBها برای هدفی خاص، استفاده مؤثر و البته تشخیص آسانتر کاربر تولید شده اند.

USB Type-A که به عنوان استاندارد A شناخته شده است، اولین طراحی اصلی پورت USB بوده که دارای شکلی صاف و مستطیلی می باشد. این USBها بیشتر برای اتصال و کنترل سایر دستگاه های USB مانند ذخیره داده ها در دستگاه های ذخیره سازی خارجی و یا ماوس و صفحه کلید می باشد.

معمولاً با اتصالات پورت، قسمت male و female را خواهید داشت و در این حالت، ما کانکتور A-male و کانکتور A-Female را نیز داریم. کانکتور A-male قسمت انتهایی یک کابل/کانکتور USB معمولی است و کانکتور A-Female پورت USB می باشد که کابل/ کانکتور A-male در آن قرار می گیرد.

USB Type-A بیشتر برای دستگاه های میزبان (رایانه های رومیزی، لپ تاپ، کنسول بازی، پخش کننده های رسانه ای و غیره) مورد استفاده قرار می گیرد. یک کانکتور همیشه با پورت Type-A سازگار می باشد حتی اگر دستگاه و میزبان از نسخه های مختلف USB مانند USB 3.0 و USB 2.0 و بالعکس استفاده کند.

با این وجود ، میزبان های USB 2.0 ممکن است از پورت USB 3.0 استفاده کنند ، اما نمی توانند از ویژگی های USB 3.0 مانند سرعت انتقال سریعتر پشتیبانی کنند.

دستگاه هایی مانند ماوس، صفحه کلید، آداپتور شبکه و درایوهای (thumb (USB flash drive از کانکتورهای Type-A استفاده می کنند. همچنین کاربران باید به این نکته توجه داشته باشند که کانکتورها و اتصالات Type-Aدر اندازه های مختلف Mini Type-A ، Micro Type-A و Standard Type-A تولید و عرضه شده اند.

معمولاً در انتهای دیگر کابل USB Type-A معمولی دیده می شود و به دستگاه های جانبی مختلف (پرینتر، تلفن، هارد درایوهای خارجی و غیره) وصل می شوند. قسمت انتهای USB های Type-B مانند USBهای Type-A، B-male نامیده می شود در حالی که پورت های روی دستگاه جانبی که اتصال را به آن وصل می کنید، B-Female نام دارد.

از آنجا که بسیاری از دستگاه های جانبی در شکل و اندازه های متفاوتی هستند، این USBها دارای برچسب های مختلفی مانند Standard-B،Mini-B USB ،Micro-B USB ، Micro-USB 3.0 و Standard-B USB 3.0 می باشند.

تفاوت میان USB Type-A و USB Type-B علاوه بر تنظیمات پین، در شکل و اندازه آن نیز می باشد. این شکل ها برای مطابقت با وسایل مختلف با اندازه های مختلف طراحی شده اند. به عنوان مثال اگر از یک تلفن هوشمند استفاده کنید، بیشتر تلفن های مورد استفاده این روزها قابلیت شارژ مجدد با استفاده از کانکتورهای کابل را دارند، اما برای کارآمد بودن باید از کانکتور کوچک Male برای سازگاری با استانداردهای تلفن استفاده کنند.

تفاوت اصلی USB Type-A و USB Type-B در این است کهType-A USB معمولاً برای اتصال به عنوان میزبان به سایر دستگاه های USB طراحی شده است و USB Type-B معمولاً برای کنترل دستگاه های جانبی مورد استفاده قرار می گیرند.

برای مثال شما می توانید نحوه اتصال رایانه رومیزی با پرینتر خود را بررسی کنید. کانکتوری که به رایانه شما وصل می شود، Type-A خواهد بود که میزبان می باشد و سر دیگر که به پرینتر وصل می شود، نوع B است که پرینتر را کنترل می کند. همچنین این بدان معنی است که یک کابل / اتصال نیازی به اتصال به نوع خود (USB-Type-A در هر دو انتها) ندارد اما قابل تعویض می باشد (Type-A دریک طرف و Type-B در طرف دیگر).

این نوع از سرور از تکنولوژی جدید بهره میبرد که برنامه و فنآوری جدید 25GbE را ارائه میدهد و همچنین از حافظهی پایدار HPE پشتیبانی میکند. حافظه های NVDIMM ساخت شرکت HP برای سرورهای سری ProLiant بهینه شده اند و مورد استفاده قرار می گیرند . این سرور از لحاظ استفاده برای پایگاه داده و کارهای تحلیل بسیار قوی میباشد.سرور اچپی مدل ProLiant DL380 Gen9 یکی از معروفترین و برترین سرورهای شرکت HPE است که از لحاظ برتری این دستگاه کمپانی HP آن را Data Center Standard” میداند.

دو پردازنده خانواده اینتل با عملکرد حداکثری خود (Intel Xeon E5-2600 v4 یا Intel E5-2600 v3) می تواند بر روی DL380 Gen9 نصب شوند. همچنین پردازنده اینتل Xeon E5-2600 v4 افزایش عملکرد 23 درصدی را نسبت به پردازنده های E5-2600 V3 را ارائه میدهد.

سرور ProLiant DL380 Gen9 از 24 ماژول HPE DDR4 SmartMemory تا 128 گیگابایت حافظه DDR4 LRDIMM در تمامی 24 اسلات خود پشتیبانی میکند، به همین علت این سرور قابلیت پشتیبانی از حافظهی رم 3TB را دارا می باشد.

HPE DL380 G9 دارای شکل فیزیکی بدنهی جدید با تنظیمات Universal Media Bay میباشد. که برای پشتیبانی از 8 تا 24 درایو SFF و 4 تا 12 درایو LFF طراحی شده است.قابل ذکر است بعلاوه این پشتیبانی ، ویژگی NVMe نیز برای ذخیره سازی و انعطاف پذیری بیشتر در درایو موجود میباشد.

Expansion DL380 Gen9 از شش اسلات PCI 3.0 Expansion در پیکربندی پردازنده دوگانه پشتیبانی می کند و میتواند برای NIC های اضافی، کارتهای کنترل کننده یا GPU سرعت و شتاب کار زیاد تا دوبرابر استفاده شود.

در HPE DL380 Gen9 با بهره گیری از سیستم مدیریت و مانیتورینگ از راه دور iLO امکان ارائه گزارشات و بررسی هشدارهای سیستم از راه دور به راحتی میسر شده است. همچنین دارای استانداردهایی مانند پیشگیری هوشمند برای ساده سازی استقرار سرور و انعطاف پذیری آن میباشد.

شرکت intel یکی از بهترین تولید کننده های cpu سرور در جهان می باشد.

پردازنده های نسخه 4 اینتل، عملکرد و کارایی را در بالاترین حد ممکن برای طیف وسیعی از بار کاری ارائه می دهند.

سری Xeon E5-2600 v4 این پردازنده ها، امکان کمک برای دستیابی به عملکرد بهتر با هر سرور جدید را در کسب و کارها، ارائه دهندگان سرویس Cloud و شرکت های مخابراتی، فراهم می کنند، و سرعت جابه جایی به نسل بعدی برای بهره وری از زیرساخت های نرم افزاری (SDI) را نیز امکان پذیر می کنند.

پردازنده اینتل مدل Xeon E5-2658 v4 از جمله پردازنده های نسل چهار اینتل می باشد.

از آنجا که وظیفه پردازنده ها در یک سیستم پردازش اطلاعات می باشد،بنابراین سرعت عملکرد آنها برای آرامش خاطر و رضایت مصرف کننده بسیار مهم می باشد.

یکی از عوامل تاثیر گذار در سرعت CPU تعداد هسته های آن می باشد. هرچه تعداد هسته ها بیشتر باشد مسلما سرعت پردازش CPU بیشتر خواهد بود.

پردازنده ای که تنها یک هسته دارد در واقع یک واحد پردازش تک می باشد، در حالیکه پردازشگز چند هسته ای به معنای چند پردازش باهم یا پردازش چندگانه است. بنابراین مسلم است که پردازش چندکانه یا چند هسته ای از محبوبیت بیشتری برخوردار است.

از سری پردازنده های چند هسته ای محبوب، پردازنده های سری E5-2600 v4 اینتل می باشند که نسبت به پردازنده های نسل قبلی، بیست درصد هسته و حافظه پنهان (Cache) بیشتری ارائه می دهند.

در این مقاله قصد داریم سه پردازنده اینتل که جز پردازنده های محبوب و نسل سوم اینتل هستند را معرفی کنیم.

به طور کلی پردازنده های Intel Xeon E5-2600 v3 مزایای قابل توجهی در عملکرد، بهره وری قدرت، امنیت با قیمت مناسب و مقرون به صرفه ارائه می دهند.

بعد از آشنایی با انواع مختلف پردازنده ها، حال مرحله بعدی شناخت ویژگی هایی است که هر کدام ارائه می دهند. همه CPU ها ویژگی های یکسانی را ارائه نمی دهند. در زیر به برخی از ویژگی های این پردازنده ها اشاره خواهیم کرد:

کمتر از یک دهه پیش، همه پردازنده ها با یک هسته واحد عرضه می شدند. امروزه پردازنده های تک هسته ای تنها یک استثناء هستند. این روزها پردازنده های چند هسته ای به دلیل دسترسی و نرم افزارهای بیشتر محبوب تر شده اند. پردازنده ها ممکن است از دو تا 8 هسته تشکیل شده باشند. هنگام تصمیم گیری در رابطه با تعداد هسته مورد نیاز ، ابتدا لازم است بدانید چند هسته” به چه معناست.

هنگامی که پردازنده ها روی یک هسته در حال اجرا بودند، تنها آن یک هسته مسئول رسیدگی به کلیه داده های ارسال شده به پردازنده بود. اما هنگامی که تعداد هسته ها بیشتر می شوند، وظیفهی ارسال داده ها به پردازنده بین هسته ها تقسیم می شوند که این عامل سبب سرعت بیشتر پردازش خواهد شد. با این حال به یاد داشته باشید عملکرد پردازشگر به نرم افزار اجرا کننده آن بستگی دارد. برای مثال اگر یک نرم افزار تنها از 3 هسته از 8 هسته یک پردازشگر استفاده کند، 5 هسته آن بلا استفاده مانده است. برای آنکه هزینه ها را کاهش و میزان کارایی را افزایش دهیم بهتر است نیاز سیستم را با تعداد هسته ها یکسان نماییم. برای مثال پردازنده اینتل مدل Xeon E5-26L v3 دارای 8 هسته می باشد.

کش پردازنده شبیه حافظه کامپیوتر است. کش پردازنده یک حافظه کوچک و بسیار سریع است که برای حافظه موقت استفاده می شود. که سبب می شود کامپیوترها فایل هایی که در پردازنده قرار دارند را خیلی سریع بازیابی کنند. هر چه کش پردازنده بیشتر باشد، اطلاعات بیشتری در آن ذخیره می شوند.

یکی از نگرانی ها، هنگام خرید پردازنده سازگاری آن با سوکت می باشد. سازگاری سوکت رابط بین مادربرد و CPU را امکان پذیر می کند. اگر CPU از قبل بر روی مادربورد قرار گرفته باشد اطمینان حاصل نمایید که این کار به درستی انجام شده است.

بسیاری از پردازنده های امروزی واحد پردازش گرافیکی یکپارچه دارند که برای انجام محاسبات مربوط به گرافیک طراحی شده اند. اگر CPU دارای GPU نباشد، کامپیوتر می تواند از یک پردازشگر گرافیکی مجزاء استفاده نماید. البته لازم به ذکر است اگر از یک کامپیوتر برای کارهای گرافیکی بالا استفاده می کنید یک CPU با GPU نمی تواند نیاز شما را برآورده سازد.

فرکانس CPU، که با هرتز (هرتز) اندازه گیری می شود، سرعتی است که در آن عمل می کند. در گذشته، فرکانس سریعتر با عملکرد بهتر رابطه مستقیمی داشت اما امروزه این چنین نیست. در بعضی موارد CPU با فرکانس بالاتر، متناسب با زیر ساخت عملکرد بهتری را ارائه می نماید. در حالی که فرکانس هنوز دلیلی بر سرعت پردازنده است، اما دیگر تنها عاملی نیست که بر سرعت واقعی یک پردازنده تأثیر بگذارد. برای نمونه فرکانس پردازنده اینتل مدل Xeon E5-1660 v3 برابر با 3 گیگاهرتز می باشد.

پردازشگرها گرما تولید می نمایند. TDP بیانگر این است که این گرما تاچه حد قابل کنترل است. در واقع این عامل رابطه مستقیمی با سیستم خنک کننده CPU دارد به طوری اگر دارای یک سیستم خنک کننده نباشد باید به صورت جداگانه نصب گردد زیرا گرمای بیش از حد خطر اصلی برای قطعات کامپیوتری به حساب می آید.

سری جدید پردازنده های Intel Xeon E5-2600 v3 با توجه به نیازهای آینده در زمینه زیرساخت، حمایت از رشد کسب و کار و توانایی سرعت بخشیدن به خدمات جدید، برای ارائه برنامه های جدید در شرکت، در زمینه های محاسبات فنی، ارتباطات، ذخیره سازی و cloud پاسخگو باشد.

این نسل جدید از پردازنده ها، با حمایت از یک زیرساخت مبتنی بر نرم افزار (SDI)، قادر به استفاده از انعطاف پذیری بیشتر با سطح بالایی از اتوماسیون و ارکستراسیون (تنظیمات و همگام سازی) هستند و مراکز داده های قدرتمند و هوشمند را فعال می کنند. علاوه بر این، پردازنده های سری Intel Xeon E5-2600 v3 مزایای قابل توجهی در عملکرد، بهره وری قدرت، مجازی سازی و امنیت ارائه می دهند. ترکیب این مزایا با هزینه پایین و کیفیت محصول همراه است که این سری از پردازنده های Intel Xeon E5-2600 v3 را به عنوان راه حلی مناسب برای هر سازمانی ارائه می کند.

ـ عملکرد چند منظوره با بهبود تا 2/2 برابر

پردازنده های Intel Xeon Processor E5-2600 v3 نسبت به پردازنده های نسل قبلی، 50 درصد هسته و حافظه پنهان (cache) بیشتری را ارائه می دهند. همچنین شامل بسیاری از مزایای سخت افزاری دیگر مانند Intel Advanced Vector Extensions 2) Intel AVX2) و Intel Quick Path Interconnect link) QPI) می باشند، این نوآوری ها تا 2.2 برابر عملکرد بیشتری در مقایسه با پردازنده های نسل قبلی ارائه می دهند تا به طور قابل توجهی خروجی را در مجموعه گسترده ای از حجم کار انجام و افزایش دهد. پردازنده های سری Intel Xeon Processor E5-2600 v3 افزایش تراکم مجازی سازی را بر اساس قابلیت های مهم در مرکز داده تا 1.6 برابر نسبت به نسل قبلی افزایش می دهد.

ـ عملکرد عالی برای حجم کاری مختلف

با ارائه 4 هسته در هر سوکت، 10 مگابایت حافظه کش (cache) در آخرین سطح (LLC) و پشتیبانی از نسل بعدی حافظه DDR4، پردازشگر Intel Xeon E5-2630 v3، توانسته پیشرفت قابل توجهی در تمامی صنایع از جمله کسب و کارهای کوچک تا بزرگ در شرکت ها و محاسبات فنی، ارتباطات، ذخیره سازی و Cloudهای خصوصی ارائه دهد.

ـ عملکرد بالاتر تا 1.9 برابر برای کارهای سازمانی با Intel AVX2

اینتل AVX2 با دستورالعمل جدید Fused Multiply-Add) FMA) در سری پردازنده های Intel Xeon Processor E5-2600 v3، دو برابر شدن نسبت عملیات نقطه شناور (Flops) را در مقایسه با نسل اول Intel AVX ارائه می دهد و همچنین حجم دستورات عددی vector به 256 بیت را دو برابر می کند که موجب گسترش مزایای محاسبات سازمانی با Intel AVX2 می شود.

ـ مجازی سازی توزیع شده بر سرعت سخت افزاری

ساختار کنترل ماشین مجازی اینتل (Intel VMCS Shadowing) امتیاز نظارت ماشین مجازی (VMM) را به یک VMM میهمان می دهد که باعث می شود سیستم عامل، برنامه های کاربردی، نرم افزار امنیتی و دیگر کد هایی که در پلتفرم پشتیبانی نمی شوند در Root VMM سیستم اجرا شود.

ـ حالت P هر هسته

حالت های p جدید هر هسته (PCPS) به طور پویا، به ارائه ی سازگاری و بهبود قدرت برای هر هسته می پردازد، در نتیجه پردازش حجم کاری، بهینه سازی می شود.

ـ بنیاد اعتماد و امنیت

تامین امنیت و حفاظت از داده ها برای همه سازمان ها بسیار مهم و حیاتی است. فن آوری های امنیتی پیشرفته اینتل در پردازشگرهای سری Intel Xeon Processor E5-2600 v3 از داده ها و سیستم عامل ها، از طریق ایزوله کردن، اجرای ت های امنیتی و رمزنگاری سریعتر داده ها به خوبی محافظت می کند.

ـ رمزگذاری و رمزگشایی 2 برابر سریعتر

فناوری حفاظت از داده های اینتل با استفاده از دستورالعمل های استاندارد جدید رمزگذاری اینتل (Intel AES-NI) توانسته است سرعت رمزگذاری داده ها و رمزگشایی را تا 2 برابر سریع تر از نسل قبلی سری Intel Xeon Processor E5 ارائه دهد.

با توجه به حجم زیاد کار Cpu، رمزگذاری و رمزگشایی AES-NI اینتل عموما برای منابع سیستم شفاف است. با تولید تصادفی Secure Key اینتل، همراه با تکنولوژی حفاظت از داده های اینتل، این سری از پردازشگرها به طور قوی تری از داده ها محافظت می کنند.

ـ حفاظت قوی در برابر حملات به پلت فرم

فن آوری حفاظت از پلتفرم اینتل با Intel OS Guard و BIOS Guard، تله ای برای تماس های خارجی برای ربودن کد سیستم مدیریت (SMM) در سیستم عامل است و حفاظت از BIOS ایستگاه کاری را در هنگام به روز رسانی FLASH از طریق حفاظت از احراز هویت عامل، ارائه می دهد.

ـ تکنولوژی حفاظت از پلت فرم اینتل

تکنولوژی IntelTrusted Execution)Intel TXT) از سیستم عامل پلتفرم و هسته سیستم عامل، در برابر حملات قبل از بوت (pre-boot) حفاظت می کند. اکنون TXT از ماژول Trusted Platform Module 2.0) TPM 2.0) با قابلیت های رمزنگاری قوی تر پشتیبانی می کند.

ـ نوآوری با ساده سازی مرکز داده

نرم افزار SDI) IT) به دنبال افزایش کارایی در تنظیم و ارکستراسیون (orchestration)، مدیریت مرکز داده و مجازی سازی با رشد Cloud خصوصی و ترکیبی در شرکت، افزایش تقاضا برای خدمات را تعریف می کند. پردازشگرهای سری Intel Xeon Processor E5-2600 v3 دارای چندین نوآوری، شامل مدیریت نود اینتل (Intel Node Manager 3.0) است که به شما کمک می کند تا سطوح کارآیی بیشتری را در اختیار IT قرار دهید و سریعتر به نیازهای کسب و کار پاسخ دهید. سایر نوآوری های کلیدی که تاثیر قابل توجهی در بهبود مراکز داده و افزایش کارایی و عملکرد خواهند داشت شامل DDR4 و کنترلر اینتل سری Intel Ethernet Controller) XL710) می باشد.

ـ پهنای باند حافظه تا حداکثر 1.4X

در تکنولوژی حافظه نسل بعدی DDR4، بهبود عملکرد پلتفرمی در حجم کار بالا و حافظه با پهنای باند 1/4 برابر بالاتر نسبت به پلتفرم نسل قبل می پردازد. تصویب DDR4 راه حل هایی را برای پاسخگویی به نیازهای انرژی مورد نیاز مرکز داده فراهم می کند.

ـ بهبود تنظیم و ارکستراسیون (orchestration) مرکز داده و اندازه گیری (telemetry) پلت فرم

Node Manager 3.0 می تواند داده های اندازه گیری (telemetry) در زمان واقعی را در مورد قدرت سرور، حرارت و استفاده از سرور ارائه دهد. IT ممکن است از این داده ها که مؤلفه های اصلی تنظیم و ارکستراسیون (orchestration) و یک مرکز داده بسیار کارآمد هستند، برای پیاده سازی ت هایی برای بهبود کارایی و استفاده از پاور مرکز داده، استفاده کند.

ـ استفاده از زیرساخت

نظارت مداوم بر حافظه پنهان (Cache)، اندازه گیری قابل اطمینان و استفاده از LLC اجازه می دهد تا کنترل حجم کار و متعادل کردن بار در سراسر زیرساخت های مشترک در محیط مجازی ارائه شود.

ـ زمان تاخیر پایین I / O (ورودی / خروجی)

پیشرفت های I/O (ورودی / خروجی) داده های پردازشگر اینتل امکان استفاده از LLC برای ترافیک I/O ( ورودی / خروجی ) را هدف قرار می دهد و بدون اصابت (hitting) به حافظه، کنترل LLC را به هسته های خاص واگذار می کند. این کار باعث عملکرد بالای LLC و کاهش زمان تاخیر در I/O (ورودی / خروجی) می شود.

پردازنده اینتل مدل Xeon E5-2640 V3 دارای عملکرد بالا برای گسترده ترین محدوده برنامه ها و محیط ها :

ـ پردازش چند هسته ای و چند رشته ای پیشرفته

ـ حافظه پنهان (Cache) بزرگتر و حافظه (Memory) سریع تر

ـ عملکرد بالاتر برای حجم کاری متنوع

ـ عملکرد بالاتر برای برنامه های محاسباتی فنی

ـ عملکرد ورودی / خروجی (I/O) پیشرو در صنعت

ـ ویژگی ذخیره سازی یکپارچه

ـ رمزگذاری قوی و سریع داده

تکنولوژی حفاظت از داده اینتل با :

ـ زیرساخت عالی برای Multi-tenancy امن

تکنولوژی حفاظت از پلتفرم اینتل با:

ـ بهره وری از انرژی پیشرو در صنعت

ـ نظارت و کنترل جامع

سرور دل مدل PowerEdge R330 یک سرور رکمونت 1socket قدرتمند است که ایده آل برای کسب و کارهای کوچک و متوسط (SMB)و دفاتر شعب یا ادارات در راه دور (ROBO)می باشد. همچنین این سرور، یک سرور جایگزین برای کسب و کارهای کوچک و متوسط (SMB) می باشد وبه عنوان یک سرور ROBO مقرون به صرفه در موسسات بزرگ مورد استفاده قرار می گیرد. سرور R330 در مقایسه با سرور PowerEdge R320، از حافظه DDR4 در مقابل DDR3 ،PERC9 در مقابل PERC8، کنترلر (integrated Dell Remote Access Controller 8) یا iDRAC8 در برابر iDRAC7 و پردازنده های سری Intel Xeon E3 در مقابل پردازنده های سری E5 Intel Xeon پشتیبانی می کند.

سرور R330 را با استفاده از راه حل های مدیریتی سیستم های OpenManage Dell به سرعت و به راحتی نصب و راه اندازی کنید. همچنین شما می توانید با استفاده از کنسول Dell OpenManage Essentials وضعیت و رفتار سرور را به آسانی کنترل و نظارت کنید.

این سرور با اتوماسیون کردن و به روزرسانی های سیستم عامل در وقت مدیران فناوری اطلاعات (IT) صرفه جویی کرده و حداکثر تا 92 درصد زمان بروز رسانی سیستم عامل را با استفاده از Repository Manager خودکار در مقایسه با به روزرسانی های دستی کاهش می دهد.با استفاده از منبع تغذیه ها و هارد درایوهایی با قابلیت جا به جایی در حین کار (hot-plug) ، سطوح بالاتری از راحتی و دسترس پذیری را ارائه می دهد.

2- مدیریت نوآورانه با اتوماسیون هوشمند (Innovative management with intelligent automation)

پورتفولیو مدیریت سیستم های Dell OpenManage شامل راه حل های نوآورانه ای است که وظایف مدیریتی را ساده و خودکار می کند و عملیات فناوری اطلاعات (IT) کارآمد تر و مقرون به صرفه تری را در طول چرخه حیات سرور ارائه می دهد.

قابلیت های بی نظیر و بدون عامل iDRAC تعبیه شده با کنترلر Lifecycle ، استقرار سرور ، پیکربندی و به روزرسانی ها را به سرعت و بدون نگرانی انجام می دهد. نظارت از راه دور و کنترل سرور R330 توسط OpenManage Essentials ارائه شده است و همچنین می تواند در هر زمان و هر مکانی دسترسی از راه دور را از طریق OpenManage Mobile فعال کند.

رید کنترلر اچ پی Smart Array P410 یک رید کنترلر 8 پورت (SAS (Serial Attached SCSI است. رید کنترلر P410 برای اپلیکیشن های RAID طراحی شده است که می توان آن را با BBWC 512 مگابایت یا FBWC 512 مگابایت / 1 گیگابایت و Smart Array Advanced Pack ارتقا داد.

مزایای (Smart Array (The Smart Array Advantage

طراحی نوآورانه و یکپارچه محصولات Smart Array شرکت اچ پی ارزش بیشتری را برای مشتری ایجاد می کنند. استفاده از محصولات Smart Array در چندین اپلیکیشن، هزینه کل مالکیت (TCO) کمتری نسبت به سایر محصولات RAID ذخیره سازی سرور دارد. محصولات سری HP Smart Array بازده بی نظیری را در سرمایه گذاری از طریق زیر ارائه می دهند:

شاید برای شما پیش آمده باشد که هنگام خرید پردازنده سرور با انواع مختلفی در بازار روبه رو شوید که شامل:

CPU های دسکتاپ برای کامپیوترها تولید شده اند. این پردازشگرها تا حدودی عملکرد شبیه پردازشگرهای مخصوص موبایل و سرور داشته و برای برطرف کردن نیازکاربران کامپیوتری استفاده می شوند. برای مثال یکی از ویژگی های این پردازنده ها، مقاومت بالا در برابر حرارت می باشد. این پردازنده ها با Overclocking ( افزایش سرعت) سازگاری بیشتری دارند.

CPU های موبایل برای لپ تاپ و دستگاه های تلفنی مانند تلفن های همراه ساخته شده اند. این پردازشگرها دارای سرعت کمتری بوده و از طرفی برق مصرفی در آنان نیز بسیار کمتر است، به طوری که در مصرف شارژ گوشی صرفه جویی می شود. با این حال این پردازنده ها دارای ویژگی هایی هستند که پردازنده های دستکتاپ آن را ارائه نمی دهند مانند مانند فناوری نمایش بی سیم (WiDi). به عنوان مثال این تکنولوژی سبب انتقال فایل های اطلاعاتی به تلوزیون می شود.

پردازنده های سرور برای قابلیت اطمینان بالا ساخته شده اند. این پردازنده ها در شرایط سخت از قبیل دمای و بارمحاسباتی بالا مورد آزمایش قرار می گیرند . اگر پردازنده دسکتاپ شما خراب شود ، کل کامپیوتر غیرفعال می شود. اما CPU های سرور هنگامی که خراب می شوند به دلیل قابلیت Failover سیستم بعدی سریعاً جایگزین می گردند.

همچنین این پردازنده ها برای کار با فرکانسهای بسیار طراحی شده اند که به آنها امکان پردازش داده های بیشتر را ارائه می دهند.

بعد از آشنایی با انواع مختلف پردازنده ها، حال مرحله بعدی شناخت ویژگی هایی است که هر کدام ارائه می دهند. همه CPU ها ویژگی های یکسانی را ارائه نمی دهند. در زیر به برخی از ویژگی های این پردازنده ها اشاره خواهیم کرد:

کمتر از یک دهه پیش، همه پردازنده ها با یک هسته واحد عرضه می شدند. امروزه پردازنده های تک هسته ای تنها یک استثناء هستند. این روزها پردازنده های چند هسته ای به دلیل دسترسی و نرم افزارهای بیشتر محبوب تر شده اند. پردازنده ها ممکن است از دو تا 8 هسته تشکیل شده باشند. هنگام تصمیم گیری در رابطه با تعداد هسته مورد نیاز ، ابتدا لازم است بدانید چند هسته” به چه معناست.

هنگامی که پردازنده ها روی یک هسته در حال اجرا بودند، تنها آن یک هسته مسئول رسیدگی به کلیه داده های ارسال شده به پردازنده بود. اما هنگامی که تعداد هسته ها بیشتر می شوند، وظیفهی ارسال داده ها به پردازنده بین هسته ها تقسیم می شوند که این عامل سبب سرعت بیشتر پردازش خواهد شد. با این حال به یاد داشته باشید عملکرد پردازشگر به نرم افزار اجرا کننده آن بستگی دارد. برای مثال اگر یک نرم افزار تنها از 3 هسته از 8 هسته یک پردازشگر استفاده کند، 5 هسته آن بلا استفاده مانده است. برای آنکه هزینه ها را کاهش و میزان کارایی را افزایش دهیم بهتر است نیاز سیستم را با تعداد هسته ها یکسان نماییم.

کش پردازنده شبیه حافظه کامپیوتر است. کش پردازنده یک حافظه کوچک و بسیار سریع است که برای حافظه موقت استفاده می شود. که سبب می شود کامپیوترها فایل هایی که در پردازنده قرار دارند را خیلی سریع بازیابی کنند. هر چه کش پردازنده بیشتر باشد، اطلاعات بیشتری در آن ذخیره می شوند.

یکی از نگرانی ها، هنگام خرید یک پردازشگر سازگاری آن با سوکت می باشد. سازگاری سوکت رابط بین مادربرد و CPU را امکان پذیر می کند. اگر CPU از قبل بر روی مادربورد قرار گرفته باشد اطمینان حاصل نمایید که این کار به درستی انجام شده است.

بسیاری از پردازنده های امروزی واحد پردازش گرافیکی یکپارچه دارند که برای انجام محاسبات مربوط به گرافیک طراحی شده اند. اگر CPU دارای GPU نباشد، کامپیوتر می تواند از یک پردازشگر گرافیکی مجزاء استفاده نماید. البته لازم به ذکر است اگر از یک کامپیوتر برای کارهای گرافیکی بالا استفاده می کنید یک CPU با GPU نمی تواند نیاز شما را برآورده سازد.

فرکانس CPU، که با هرتز (هرتز) اندازه گیری می شود، سرعتی است که در آن عمل می کند. در گذشته، فرکانس سریعتر با عملکرد بهتر رابطه مستقیمی داشت اما امروزه این چنین نیست. در بعضی موارد CPU با فرکانس بالاتر، متناسب با زیر ساخت عملکرد بهتری را ارائه می نماید. در حالی که فرکانس هنوز دلیلی بر سرعت پردازنده است، اما دیگر تنها عاملی نیست که بر سرعت واقعی یک پردازنده تأثیر بگذارد.

پردازشگرها گرما تولید می نمایند. TDP بیانگر این است که این گرما تاچه حد قابل کنترل است. در واقع این عامل رابطه مستقیمی با سیستم خنک کننده CPU دارد به طوری اگر دارای یک سیستم خنک کننده نباشد باید به صورت جداگانه نصب گردد زیرا گرمای بیش از حد خطر اصلی برای قطعات کامپیوتری به حساب می آید.

هنگامی که بخواهید یک CPU را انتخاب یا خرید نمایید، ممکن است برخی مشخصات و ویژگی ها دارای اهمیت بیشتری در مقابل با سایر مشخصات داشته باشد که این مشخصات و ویژگی های مورد نظر نسبت به نیاز شما متفاوت خواهد بود. به عنوان مثال، کامپیوتری که برای بازی استفاده می شود ، به یک پردازنده متفاوت تر از یک کامپیوتری که تنها برای روزمره استفاده می شود نیاز دارد.

حال شاید این سوال برای شما پیش آید که کدام پردازنده برای من مناسب تر است؟

در زیر به گروه های مختلفی اشاره خواهیم کرد که نیازمند خرید CPU هستند که هر کدام به ویژگی های خاصی نیازمندند. این گروه ها شامل:

نیازهای این کاربران شامل :

ـ سازگاری سوکت

ـ GPU یکپارچه

ـ فرکانس

نیاز کاربران خانگی با نیاز کاربران تجاری و گیمرها (Gamer) بسیار متفاوت است. خوشبختانه از آنجا که نیازهای پردازشی یک کاربر خانگی به اندازه سایر گروه ها نیست، معمولاً CPU های معمولی و با قیمت مناسب می توانند به راحتی نیازهای آنان را برطرف نمایند.

تنها کاری که باید انجام شود بررسی تطابق پردازنده بورد می باشد. این به معنای بررسی سازگاری سوکت است. همچنین در صورت انتخاب CPU ابتدا باید یک مادربرد سازگار انتخاب شود.

هنگام خرید CPU ، مدلی را در نظر بگیرید که دارای یک پردازنده گرافیکی یکپارچه است که شاید هیچ استفاده ای از آن نشود به همین دلیل خرید یک پردازنده ساده کفایت می کند. همچنین این امر خرید و نصب یک پردازنده گرافیکی جداگانه را از بین می برد.

عامل مهم دیگر فرکانس است که باید آن را در نظر گرفت. هرچه فرکانس بالاتر باشد، کامپیوتر سریعتر عمل می کند. اما کاربران خانگی نیاز به سرعت بالایی ندارند و برای آنان سرعت 1 گیگاهرتز یا بالاتر کافی خواهد بود.

نیازهای این کاربران شامل :

ـ هسته

ـ حافظه

ـ فرکانس

اگر یک کسب و کار را از خانه خود اداره می کنید، نیازهای CPU شما با نیاز کاربران خانگی کمی متفاوت خواهد بود. در ابتدا باید نیازها و سپس بودجه خود را بررسی کرده تا بتوانید پردازشگر متناسب با آن را انتخاب نمایید.

تعداد هسته های مورد نیاز خود را در نظر بگیرید. بیشتر کاربران مشاغل خانگی با یک پردازنده چهار هسته ای عملکرد خوبی خواهند داشت. با این حال اگر نیازهای محاسباتی شما فشرده تر باشد، مانند برنامه نویسی و طراحی گرافیکی، باید در انتخاب نوع پردازشگر بیشتر دقت نمایید. اگر از یک نرم افزاری استفاده می کنید که هشت هسته از پردازشگر را استفاده می کند حتما خرید یک CPU هشت هسته ای را مد نظر قرار دهید.

عامل دیگر میزان حافظه مورد نیاز است. مادربرد و نوع سیستم عامل در حال اجرا نیز می تواند بیانگر میزان پشتیبانی از رم باشد.

فرکانس عامل دیگری است که باید مورد توجه قرار گیرد. در حالی که فرکانس تنها چیزی نیست که سرعت یک پردازنده را تعیین می کند ، اما تأثیر قابل توجهی دارد. نرم افزار مورد استفاده تاثیری مستقیمی بر میزان سرعت مورد نیاز دارد. به عنوان مثال، هنگام استفاده از نرم افزار فتوشاپ بطور منظم ، یک CPU با سرعت حداقل 2GHz بهترین عملکرد را خواهد داشت.

نیازهای این کاربران شامل :

ـ قیمت

ـ سازگاری

ـ BGA یا LGA

نیازهای CPU در یک تجارت کوچک از نیازهای یک کاربر خانگی متفاوت است. هنگام خرید یک CPU باید به قیمت، سازگاری و اینکه آیا CPU دارای سوکت BGA یا LGA است ، توجه کنید.

برای اکثر کسب و کارهای کوچک هزینه کمتر در اولویت قرار دارد. به همین دلیل، هزینه یکی از اصلی ترین فاکتورهایی است که هنگام خرید CPU باید در نظر گرفت. عامل دیگر سازگاری است که باید در نظر گرفت. اطمینان حاصل کنید که CPU انتخاب شده با دیگر اجزای کامپیوتر مانند مادربرد، سوکت و حافظه سیستم سازگار است.

علاوه بر این، در نظر بگیرید که آیا اتصالات سوکت BGA است یا LGA. در صورت تمایل به جایگزینی CPU در هر زمانی، باید از اتصالات LGA استفاده کرد. زیرا اتصالات BGA لحیم کاری شده اند و جایگزینی آنان کاری غیر ممکن است. از طرف دیگر اتصالات LGA اتصالات پین هستند که در صورت وم می توانند به برق متصل و یا از آن جدا شوند.

نیازهای این کاربران شامل :

ـ هسته

ـ فرکانس

ـ قدرت طراحی حرارتی

نیاز پردازشی کاربران شرکتی متفاوت است. برای این کاربران پردازشگری نیاز است که بتواند کلیه نیاز محاسباتی آنان را برطرف نماید و یا به عبارتی پردازشگری که برای حجم کاری سنگین طراحی شده اند. هنگام خرید یک پردازشگر به تعداد هسته آن توجه نمایید. به خاطر داشته باشید که همواره تعداد هسته بیشتر بهتر نیست. برای مثال نرم افزاری که تنها از 4 هسته استفاده می کند نیاز به یک پردازنده هشت هسته ای ندارد.

علاوه بر این ، فرکانس CPU را در نظر بگیرید. فرکانس مورد نیاز به حجم کاری بستگی دارد. برخی از شرکت ها به فرکانس 2 گیگاهرتز یا کمتر و برخی دیگر به فرکانس 4 گیگاهرتز یا بیشتر نیاز دارند. در هنگام خرید CPU ، به نیازهای نرم افزاری که شرکت به طور روتین از آن استفاده می کند توجه کنید و حتماً مطابق با نیاز آنان فرکانس مورد نظر را انتخاب نمایید.

قدرت طراحی حرارتی (TDP) عامل دیگری است که باید مورد توجه قرار گیرد. در برخی مشاغل به دلیل حجم زیاد کاری ممکن است CPU گرمای زیادی را ایجاد نماید. حتما TDP را در CPU بررسی نمایید که سیستم خنک کننده بتواند آن را خنک نماید. این کار باعث جلوگیری از گرم شدن بیش از حد کامپیوتر و آسیب رسیدن به سایر اجزاء می گردد.

نیازهای این کاربران شامل :

ـ هسته

ـ فرکانس

ـ قدرت طراحی حرارتی

نیاز گیمرها در مورد قدرت پردازش یک کامپیوتر بسیار متفاوت است. اگر نمی خواهید در هنگام بازی تاخیر را تجربه کنید، به CPU ای نیاز دارید که بتواند تمام داده هایی را که باید پردازش کند، مدیریت نماید.

اولین موردی که باید در نظر بگیرید این است که به پردازشگر چند هسته ای نیاز دارید. درست است که گیمرها به پردازنده های قدرتمندی احتیاج دارند، اما وماً تعداد هسته بیشتر نشان دهنده قدرت بیشتر نیست. تعداد هسته های مورد نیاز یک گیمر با توجه به تعداد هسته هایی که نرم افزار بازی می تواند از آن استفاده کند تعیین می شود.

علاوه بر تعداد هسته های یک پردازنده ، فرکانس نیز دارای اهمیت می باشد. اگر فرکانس یک پردازنده کند باشد، تأثیر مستقیمی بر روی عملکرد بازی خواهد داشت. برای برخی از گیمرها فرکانس 3.8 گیگاهرتز یا بیشتر مورد نیاز خواهد بود اما برخی دیگر ممکن است به یک فرکانس پایین تری نیاز داشته باشند.

عامل دیگری که باید به آن توجه کرد TDPمی باشد. این امر به این دلیل است که CPU به سرعت گرم می شود. شما باید مطمئن باشید که دارای سیستم خنک کننده ای هستید که می تواند از گرم شدن بیش از حد اجزاء جلوگیری نماید.

نیازهای آنان شامل :

ـ هسته

ـ قدرت طراحی حرارتی

ـ قدرت پردازش

CPU های سرور یکی از پرکارترین پردازشگرها در جهان به شمار می روند. آنها باید پردازش اطلاعات زیادی در مدت زمان كوتاه انجام دهند. به همین دلیل، قبل از خرید CPU، باید نیازهای سرور خود را مورد توجه قرار دهید.

ابتدا باید تعداد هسته های مورد نیاز خود را بررسی کنید. با وجود هسته های بیشتر، سرور می تواند دستورات بیشتری را مدیریت کند. از طرفی دیگر باید TDP را در CPUها در نظر گرفت. بیشتر CPU های سرور دارای واحدهای خنک کننده نیستند. این بدان معنی است که باید یک واحد خنک کننده مجزا را خریداری کرد.

هنگام خرید یک CPU برای سرور ، توانایی های مربوط به قدرت پردازش پردازشگر را نیز در نظر بگیرید. در حالی که هسته ها اطلاعات CPU را کنترل می کنند، قدرت پردازش دقیقاً مشخص می کند که CPU در هر زمان معینی چقدر داده را پردازش می کند.

نیازهای این کاربران شامل :

ـ هسته

ـ سازگاری سوکت

ـ فرکانس

در گذشته پردازنده های تلفن همراه تک هسته ای بودند. اما امروزه تلفن های همراه با پردازنده های چند هسته ای وجود دارند. هنگام خرید پردازنده برای دستگاه تلفن همراه ، تعداد هسته هایی که پردازنده به آن نیاز دارد را در نظر بگیرید.

سازگاری سوکت یکی دیگر از عواملی است که باید هنگام خرید CPU های موبایل در نظر بگیرید. بسیاری از پردازنده های موبایل از انواع BGA هستند. این بدان معنی است که آنها روی مادربرد لحیم می شوند. به همین دلیل پردازنده ای انتخاب نمایید که سوکت آن از نوع LGA باشد.

مانند سایر کاربران دیگر، کاربران تلفن همراه نیز باید فرکانس CPU مورد نظر خود را در نظر بگیرند. اگر CPU دارای فرکانس پایین باشد، به احتمال زیاد نمی تواند انتظارات را برطرف نماید. فرکانس بالاتر به معنای سرعت بالاتر است، به این معنی که کاربر منتظر بارگذاری و اجرای برنامه ها نخواهد ماند.

با توضیح کوتاه بالا، ضرورت و اهمیت سوئیچ شبکه بر ما آشکار شد. پس لازم است در انتخاب و خرید آن دقت کافی را داشته باشیم. از این رو نکاتی را در این باره آماده کردهایم که مطالعه آن خالی از لطف نیست.

زیرساخت شبکه

قبل از خرید سوئیچ شبکه لازم است زیرساخت شبکه خود را از نظر نرمافزاری و سختافزاری مورد بررسی قرار دهید. در یک شبکه کوچک که اعضا و کاربران آن کمتر از 50 نفر هستند، تنها یک سوئیچ نیازها را برطرف میسازد اما با گسترش و توسعه شبکه و همچنین افزایش کاربران، لازم است هزینه بیشتری را بابت تهیه سوئیچ اختصاص دهید.

کاربران شبکه

یکی از معیارهای مهم در خرید سوئیچ شبکه ، تعداد پورتهای آن است و تعداد آن وابسته به تعداد کاربران است. به عنوان نمونه، در شرکتی متشکل از 5 یا 6 نفر، سوئیچ 8 پورت انتخاب مناسبی است. اما در سازمانی که کاربران آن به نسبت زیاد هستند باید سوئیچی انتخاب کرد که تعداد پورتهای آن به مراتب بیشتر باشد.

پس اگر پورتهای سوئیچ خریداری شده بیشتر از تعداد کاربران شرکت شما بود جای هیچگونه نگرانی نیست بلکه مزایایی نیز به همراه دارد. در واقع اگر چشماندازی برای توسعه کسب و کار خود دارید، این پورتهای اضافی قابل استفاده خواهند بود. بنابراین پورت های بیشتر لازمهی گسترش شبکه و یا افزایش کاربران است.

یکی دیگر از معیارهای مهم در خرید سوئیچ شبکه ، توجه به نیاز کاربر است. باید در نظر گرفت که آیا کاربران به شبکهای بدون تأخیر و سریع نیاز دارند و یا انتقال حجم بالایی از داده برای آنها اهمیت دارد؟

اگر هدف انتقال حجم زیاد دادهها باشد، در این صورت شبکههایی با پورت گیگابیت اترنتی کاربرد دارد و پورت صد مگابیتی کافی است اگر شبکه فقط با منابع اینترنتی زیادی ارتباط دارد. به عنوان نمونهای از سوئیچهای گیگابیت اترنتی میتوان سوئیچ سیسکو WS-C2960G-24TC-L را نام برد که برای اطلاعات بیشتر در مورد این گونه سوئیچها میتوانید با وبسایت شرکت سیسکو مراجعه کنید.

در شبکههای بزرگ و گسترده به بیش از یک سوئیچ نیاز است و لازم است این سوئیچها از سرعت بالایی برخوردار باشند. در صورت وجود بیش از یک سوئیچ، ضروری است که یک سوئیچ به عنوان هسته مرکزی در نظر گرفته شود و سایر سوئیچها به آن متصل و با آن در ارتباط باشند.

در بالا عوامل مهم در یک سوئیچ ذکر شد اما علاوه بر آنها ویژگیهای دیگری در هنگام انتخاب و خرید سوئیچ شبکه دخیل هستند. قابلیت مدیریت یا غیر مدیریتی بودن و ویژگیهای لایه عملکرد (لایه 2 و 3) نمونههایی از این ویژگیها هستند که در شرکتهای بزرگ از اهمیت بسزایی برخوردارند.

شرکت فروشنده و نوع برند

شرکتهای مختلفی دست به ساخت شوئیچهای شبکه زدهاند و هر یک سهمی از بازار را به خود اختصاص دادهاند. مثلا سوئیچ D-Link یا سوئیچ Linksys مدلهایی هستند که بخاطر قابلیتهای کم و قیمت پایین آنها برای شرکتهای کوچک مناسب هستند و تمامی نیازهای آنها را پاسخ خواهند داد.

در مقابل، سوئیچهای سیسکو از سایر تولیدکنندگان شناخته شدهتر هستند و کیفیت بالاتر و قیمت بیشتری دارند. قابلیتهای زیاد این سوئیچها دلیلی بر قیمت بالاتر آنها در مقایسه با سایر رقبا است. این قابلیتها باعث شده تا سیسکو نسبت به سایرین در رتبه نخست قرار گیرد.

مانند هر کالای دیگری، یکی از مهمترین عوامل در هنگام خرید سوئیچ شبکه ، قیمت آن است. سوئیچهای D-Link و Linksys ارزانتر بوده و برای شرکتهای کوچک یا منازل گزینه مناسبی هستند. این سوئیچها پاسخگوی نیازهای شبکههای کوچک هستند اما قابلیتهای سوئیچهای گران را ندارند. در مقابل این سوئیچها میتوان سوئیچهای سیسکو را نام برد که به نسبت قیمت بالاتر و قابلیتهای بیشتری دارند. از این رو اامات و نیازهای شرکتها و سازمانهای بزرگ با هر تعداد کاربر را برطرف میکنند.

گاهی پیش میآید شرکتهای بزرگ برای ارتقا و یا به دلیل فرسودگی تجهیزات خود، سوئیچهای خود را با سوئیچهای جدیدی جایگزین کنند. در بیشتر مواقع، سوئیچهای قبلی از سالم بوده و عملکرد خوبی دارند و تنها مشکل آنها شاید از نظر ظاهری باشد (وجود خط و خش). این سوئیچها برای شرکتهایی که نمیخواهند هزینه زیادی پرداخت نمایند مناسب بوده و میتوانند با هزینهای کم مرکز داده خود را راهاندازی نمایند.

به دلیل کمبود نمایندگیهای معتبر، انتخاب فروشنده مطمئن سخت است. در این میان مانند بسیاری از کالاها، عرصه برای سودجویان باز است، بنابراین یافتن فروشنده مطمئن از درجه اهمیت بالایی برخوردار است. پس در انتخاب فروشنده در هنگام خرید سوئیچ شبکه باید تحقیق نمود و به تجربه کاری فروشنده، رضایت مشتریان و تعداد آنها توجه کرد.

LDAP یک نسخه سبک (Lightweight) از پروتکل Directory Access Protocol یا DAP هست که بخشی از استاندارد X.500 که استانداردی برای Directory Service ها در شبکه است می باشد. LDAP به این خاطر سبک هست که در نسخه اولیه آن قابلیت های امنیتی وجود نداشت. این پروتکل توسط دانشگاه میشیگان آمریکا ابداع شد و محصولات Netscape و دایرکتوری سرویس Novel NetWare نیز از LDAP پشتیبانی می کند.

محبوب ترین Directory Service دنیا یعنی Active Directory که محصول شرکت مایکروسافت می باشد نیز از این پروتکل در انواع محصولات و زیرساختش استفاده می کند. شرکت سیسکو و سایر محصولات شرکت های دیگر نیز از پروتکل LDAP در محصولاتشان استفاده می کند بدین معنی که بسیاری از محصولات این شرکت ها به اصطلاح LDAP-Aware هستند.

پروتکلی که صحبت آن را می کنیم اساس کار Directory Service هایی مثل Active Directory است و می توان گفت ستون فقرات شبکه دامین اکتیو دایرکتوری به شمار می رود. LDAP پروتکلی است که به هر کسی این اجازه را میدهد که سازمان ها ، اشخاص و سایر منابع از قبیل فایل ، دستگاه های موجود در شبکه را چه در محیط اینترنت و چه در شبکه داخلی پیدا کند.

LDAP را در سادهترین حالت میتوان یک دفترچه تلفن خیلی بزرگ و کامل دانست که در آن نام و مشخصات همه مشترکین موجود و قابل جستجو است. به عنوان مثال پروتکل DNS به عنوان یک دفترچه تلفن حاوی اطلاعات آدرس IP و Domain Name است.

کاربران زمانی که بخواهند وارد وب سایتی شوند درصورتی که آدرس آن را در مرورگر خود وارد میکنند در پشت این آدرس، آدرس IP وب سرور آن سایت قرار گرفته است و لود می شود تا آن ها را حفظ نکنیم. به زبان ساده LDAP پروتکلی است که به ما در پیدا کردن اطلاعات و پرونده های مربوطه و مورد نیازمان چه درون یک سازمان چه درون اینترنت کمک میکند و این فرایند را راحت تر میسازد.

استاندارد LDAP توسط شرکتها و گروههای زیادی مورد پیادهسازی شده است. یکی از این شرکتها مایکروسافت است که نام پیادهسازی خود را Active Directory قرار داده است.

یکی از اصلیترین کاربردهای Active Directory پیادهسازی SSO و یکپارچه کردن امکانات مدیریتی در شبکههای مبتنی بر ویندوز است. Active Directory در شبکههای بزرگ استفاده میشود اما یک نسخه خیلی سبکتر هم به نام AD LDS وجود دارد که حتی روی ویندوز ۷ هم قابل نصب است.

در یک شبکه، یک Directory به شما می گوید که چه چیزی در کجا قرار گرفته است. در شبکه های مبتنی بر TCP/IP که شامل شبکه اینترنت هم می شود، سرویس DNS یا Domain Name System سرویسی است که می تواند Domain name را به یک آدرس خاص و منحصر بفرد در شبکه که آنرا به نام آدرس IP می شناسیم مرتبط کند. در هر حال شما ممکن است نام دامین را ندانید. از این رو LDAP به شما این امکان را می دهد که اشخاص و یا سایر Object های شبکه را بدون آنکه بدانید در کجای شبکه قرار گرفته اند مکان یابی کنید.

ساختار LDAP directory بصورت سلسله مراتبی می باشد مثل یک درخت یا Tree که این ساختار شامل موارد زیر هست :

LDAP directory بین سرور های زیادی می تواند توزیع شود. هر سرور یک نسخه Replicate شده از کل دایرکتوری را در خود دارد که در وهله های زمانی مشخص بین سرور ها Synchronize می شود. به LDAP Server در اصطلاح فنی Directory System Agent یا DSA نیز گفته می شود. LDAP Server زمانی که یک درخواست از یک کاربر را دریافت می کند مسئولیت پاسخ به درخواست را بر عهده دارد و در صورت نیز می تواند به سایر DSA Server ها این درخواست را ارسال کند.

همانطور که پیشتر نیز گفتیم ریشه و ماهیت اصلی LDAP به دایرکتوری سرویس X.500 گره خورده است LDAP به عنوان پروتکلی سبک و تحت سیستم های Desktop و نیز دروازه ای برای ورود درخواست های مبتنی بر سرویس دایرکتوری به سرور های X.500 طراحی شده بود. X.500 در واقع مجموعه ای از استاندارد ها است.

X.500 عنوان Heavyweight را کسب کرد زیرا برای کار با این پروتکل کلاینت و سرور باید بوسیله OSI Protocol Stack با همدیگر ارتباط برقرار می کردند . این هفت لایه OSI یک مدل آکادمیکی از طراحی شبکه است هست. LDAP به این خاطر سبک هست که پکت های آن Overhead کمتری روی لایه های TCP//IP و پروتکل هایش دارد. از آنجا که X.500 پروتکل لایه Application است ( در مدل OSI ) در هر لایه از این مدل پکت هایش باید بصورت مرتب Encapsulate و Decapsulate شود تا در نهایت به مقصد برسد.

LDAP بر خلاف X.500 بسیاری از کار هایی که این پروتکل انجام می داد را انجام نمی داد در حالیکه این کار ها در عمل به ندرت مورد استفاده قرار می گرفت. LDAP نسخه 3 شامل 9 عملیات اصلی است که مدلی ساده را برای برنامه نویسان و مدیران شبکه فراهم می کند.

ساده بودن پروتکل LDAP به برنامه نویس ها بدین صورت کمک می کند که به جای اینکه درگیر پیچیدگی های این پروتکل در نوشتن برنامه هایشان شوند بتوانند روی عملکرد دقیق برنامه خود و سایر جنبه های برنامه شان متمرکز شوند.

شما یک دفترچه تلفن را در نظر بگیرید. شما وقتی کاری را می خواهید انجام دهید که نیاز به Write/Update ( نوشتن) یا Read/Query (خواندن) زیاد دارد شما ممکن است از LDAP استفاده کنید. LDAP ذاتاً برای این طراحی شده است که کارایی یا عملکرد را در خواندن (Read) مجموعه ای بزرگ از Dataset ها را افزایش دهد و به آن سرعت ببخشد.

طبیعتاً انجام کار هایی مثل Add/Delete/Update کندتر از انجام Read/Query از یک دیتابیس صورت می گیرد زیرا فرض بر این است که در اغلب موارد شما دیتابیس (LDAP Database) را نمی خواهید Update کنید.

فرض کنید که وب سایتی دارید که میلیون ها نفر در آن عضو هستند و هزاران Page در هر ثانیه برای بازدید به وب سرورتان درخواست می شود. بدون LDAP ، هر زمان که کاربر روی یک Page کلیک کند، حتی برای بازدید یک Static Page شما نیاز خواهید داشت تا با دیتابیس مدام ارتباط برقرار کنید و User ID و Digital signature مربوط به Login session کاربر را Validate کنید. طبیعتا این کار باعث خواهد شد تا هنگام انجام User Validation از طریق دیتابیس Bottleneck داشته باشید. بوسیله LDAP شما می توانید از انجام User Validation صرف نظر کنید و Performance بسیار خوبی را در زمان پاسخگویی به کاربر تجربه کنید. البته LDAP تنها برای انجام فرآیند User Validation کاربرد ندارد بلکه انجام هر کاری که مشخصات زیر را داشته باشد مورد استفاده خوبی برای LDAP است :

قالب اطلاعاتی که در پایگاه داده LDAP ذخیره می شود بر اساس Entry است. Entry مجموعه ای از Attribute ها است که دارای Globally-Unique Distinguished Name یا به اختصار DN می باشند. هر یک از Attribute های Entry ها دارای نوع یا Type هستند و شامل یک یا بیش از یک مقدار یا Value می باشند.

هدف اصلی LDAP متمرکز سازی تمامی اطلاعات مربوط به Object های شبکه است. این Object ها همانطور که پیشتر نیز گفتیم شامل کاربران ، گروه ها و … می باشد. برای مثال میتوانید پسورد های کاربران ، اطلاعات تماس آنها ، Permission های آنها و … را در یک جا بصورت متمرکز نگهداری کنید.

با استفاده از LDAP همچنین می توانید مجوز های دسترسی خاصی را به گروه های خاصی بدهید، برای مثال یک گروه خاص فقط بتواند به Shared Folder ها دسترسی داشته باشد. یا اینکه برای مثال می توانید تمامی اطلاعات تماس کاربران در سازمانتان را که در Outlook است بدست بیاورید. و بسیاری از مزایای دیگر LDAP که در حوصله این مقاله نمیگنجد. امیدوارم مورد توجه شما قرار گرفته باشد.

بیشترین استفاده هایی که از پروتکل LDAP میشود احراز هویت میباشد. زیرا اکثر تجهیزات همچون فایروال های سخت افزاری، روترها و سرورها به راحتی از LDAP پشتیبانی میکنند و میتوانیم با قرار دادن UserName و Password فرایند احراز هویت خودمان را با استفاده از پروتکل LDAP به راحتی فراهم سازیم.

از جمله تجهیزات و نرم افزارهایی که از این پروتکل برای احراز هویت خود استفاده و یا پشتیبانی میکنند عبارتند از Docker, Jenkins, Kubernetes, Open VPN و پروتکل اشتراک گذاری فایل لینوکسی (Samba) علاوه بر این مدیران سیستم و متخصصین از LDAP برای مدیریت و دسترسی بهتر به پایگاه های داده نیز استفاده میکنند.

دو روش برای پیاده سازی احراز هویت در LDAPv3 وجود دارد:

ـ احراز هویت Simple:

اینگونه احراز هویت در LDAP به سه شکل ارائه میشود که به شرح زیر هستند:

ـ احراز هویت SASL:

روش احراز هویت برپایه SASL در واقع LDAP را به یک مکانیزم احراز هویت دیگر مانند Kerberos متصل میسازد. سرور LDAP ما از طریق پروتکل LDAP پیغام های LDAP را به سمت یک سرویس دیگر به منظور انجام احراز هویت انتقال میدهد.

دایرکتوری یا فهرست راهنما، یک سرویس ویژه در شبکههای کامپیوتری یا اینترنت است که برای بهبود کار با بانکهای اطلاعاتی برای خواندن، جستوجو و مرور اطلاعات به کار میرود. با استفاده از سرویس دایرکتوری میتوان محتویات بانک اطلاعاتی را دستهبندی نمود، برای آنها ویژگیها و ایندکسهایی تعریف کرد و بر این اساس فایلها و اطلاعات شبکه را برای دسترسی سریع و آسان طبقهبندی نمود.

برای مثال، در شبکه ممکن است یک بانک اطلاعاتی از فایلها وجود داشته باشد. با استفاده از سرویس دایرکتوری میتوان این فایلها را طبقهبندی نمود، ویژگیهای مختلفی به آنها افزود و عملیات بروزرسانی و آپلود آنها را انجام داد؛ به طوری که دسترسی به آنها از روی شبکه برای کاربران ساده و راحت باشد.

ویژگی های اساسی یک سرویس دایرکتوری:

روشهای مختلفی برای راهاندازی یک سرویس دایرکتوری وجود دارد. علاوه بر این، متدهای مختلفی برای مدیریت اطلاعات و ذخیرهسازی آنها براساس آپلودکردن آنها روی بانک اطلاعاتی، نحوه دسترسی، چگونگی مرجعدهی آنها برای یک سرویس دایرکتوری قابل استفاده است. برخی از سرویسهای دایرکتوری محلی (Local) هستند و فقط روی یک شبکه محلی یا یک ماشین سرویسدهنده اجرا میشوند.

برخی دیگر از دایرکتوریها عمومی (Global) هستند و روی چندین شبکه محلی یا سرویسدهنده توزیع میشوند، و امکان مدیریت و دسترسی به اطلاعات روی شبکه را از این طریق فراهم میکنند. Domain Name System) DNS) یک مثال از سرویس دایرکتوری عمومی است.

اکتیو دایرکتوری مجموعهای از چند سرویس است که به صورت متمرکز ارایه میشود و به آسانی میتوان آنها را ساماندهی و مدیریت کرد. مایکروسافت سرویس Active Directory را در اختیار ادمینها قرار داده تا مدیریت مجوزهای دسترسی به منابع شبکه را به راحتی و از طریق لاگین به آن انجام دهند. اکتیودایرکتوری همراه با رشد سازمانی شما میتواند رشد کند.

اکتیودایرکتوری دیتابیسی برای ذخیره اطلاعات دارد و همانند هر دیتابیس دیگری دارای برنامهها و رولهای ویندوزی تا properties و permission و موارد دیگر را بخواند.

اکتیو دایرکتوری (Active Directory)، سرویسی است مشتمل بر چند سرویس دیگر یعنی چندین سرویس تحت لوای سرویس اکتیو دایرکتوری کار میکنند: مثل یوزرهای تعریف شده در شبکه، دسترسی هایی که به این یوزرها داده میشود، فایل ها و پرینترهای به اشتراک گذاشته شده در شبکه. اکتیو دایرکتوری این سرویس ها را به صورت متمرکز ارایه میدهد که نتیجه آن ساماندهی و مدیریت آسان و دقیق این سرویس ها است.

اکتیو دایرکتوری، سرویس دایرکتوری مایکروسافت است که روی ویندوز سرور اجرا میشود و به ادمین ها امکان مدیریت مجوزها و دسترسی به منابع شبکه را میدهد. وظیفه اکتیو دایرکتوری، مدیریت و سازماندهی تعداد زیاد کاربران در قالب زیرگروه ها و گروه های منطقی است. همچنین کنترل دسترسی به هر سطح را هم به عهده دارد.

ادمین ها با یک لاگین ساده میتوانند از طریق شبکه، دیتا دایرکتوری را مدیریت و سازماندهی کنند، کاربران مجاز در شبکه از هر جایی به منابع شبکه دسترسی خواهند داشت. حتی مدیریت شبکه های پیچیده هم به راحتی با AD انجام میشود و امکان توسعه اکتیو دایرکتوری به همراه رشد سازمانی ممکن است.

دامین ها شامل کنترلرهایی است که یکی از آنها ویندوز سرور را اجرا میکند. هرگاه ادمین شبکه در این کنترلرها تغییری ایجاد کند توسط اکتیودایرکتوری همه کنترلرها آپدیت میشوند. ادمین شبکه میتواند مدیریت تک تک منابع شبکه را با اکتیو دایرکتوری انجام دهد و حتی وارد کامپیوتر کاربر شود.

اکتیو دایرکتوری با ارائه یک ساختار سلسله مراتبى، سازماندهى آسان Domain ها و منابع را فراهم مىکند. بدین ترتیب کاربران به راحتی میتوانند منابع شبکه نظیر فایل ها و چاپگرها را پیدا کنند.

سرویس های دایرکتوری مثل ADDS یا Active Directory Domain Services شیوه ذخیره اطلاعات دایرکتوری و چگونگی دسترسی ادمین و کاربران شبکه به این اطلاعات را فراهم میکند. مثلا ADDS اطلاعات اکانت کاربران مانند نام و پسورد و شماره تلفن و غیره را ذخیره میکند و به دیگر کاربران مجاز در همان شبکه، اجازه دسترسی به این اطلاعات را میدهد. به این اطلاعات ذخیره شده، دایرکتوری گفته میشود.

دیتا به صورت آبجکت ذخیره میشود. آبجکت همان کاربر، گروه، برنامه و دستگاه (مثل پرینتر) است. آبجکت دو نوع است: یا منابع است مثل پرینتر و کامپیوتر یا قوانین امنیتی است مثل کاربران و گروه ها.

ساختار active directory شامل سه سطح است که هر یک از این سطوح میتوانند ارتباطات و دسترسی های خاص داشته باشند:

زمانیکه شبکه سازمانی شما بزرگ می شود و تبدیل به یک شبکه Enterprise می شود طبیعتاً مدیریت و احراز هویت متمرکز یکی از اساسی ترین نیازمندی های این شبکه خواهد بود. در اینجاست که وجود یک سیستم احراز هویت کاربری کاربردی می تواند پیچیدگی ها و دشواری های سیستم های احراز هویت کاربری توزیع شده را کاهش داده و تقریبا همه چیز را یکپارچه کند.

برای ایجاد کردن این سیستم یکپارچه متمرکز ما معمولا در شبکه های مایکروسافتی از سرویسی به نام Active Directory استفاده می کنیم که توسط شرکت مایکروسافت معرفی و پیاده سازی شد .

ما در سیستم عامل لینوکس نیز محصولی مشابه داریم که همین کار را انجام می دهد اما بیشترین استفاده از Directory Service در دنیا از همین Active Directory مایکروسافت است. برخی اوقات واژه ای ممکن است با Active Directory شنیده باشید که LDAP نام دارد.

توجه کنید که LDAP یک سرویس نیست بلکه یک پروتکل لایه هفت است که می توان از آن در تمامی سرویس های دایرکتوری یا Directory Service های ویندوزی و لینوکسی استفاده کرد. در واقع اکتیودایرکتوری نیز خود بر اساس و پایه پروتکل LDAP طراحی و پیاده سازی شده است.

علاوه بر اطلاعات مربوط به لیست تماس یا Contact List ، پروتکل LDAP می تواند برای جستجو کردن اطلاعاتی از قبیل Certificate های رمزنگاری ، جستجوی پرینترها ، گروه ها ، کاربرها ، پوشه های به اشتراک گذاشته شده و بسیاری دیگر از موارد نیز در شبکه مورد استفاده قرار بگیرد. مهمترین کاربرد LDAP پیاده سازی ساختار SSO یا Single Sign On در شبکه است.

شما می توانید سرویس های نرم افزاری متنوعی داشته باشید و همه این سرویس ها دارای نام کاربری واحدی باشند که از یکجا برای احراز هویت استفاده می کند و فقط و فقط یکبار نیاز به تعریف کردن کاربران دارید. از LDAP سرورها در اکثر سازمان ها و ارگان ها و شبکه های بزرگ استفاده می شود.

LDAP سرورهای عمومی به دلیل مشکل بروز اسپم امروزه کمتر مورد استفاده قرار می گیرند. شما به عنوان یک مدیر LDAP سرور می توانید برای پایگاه داده های آن سطوح دسترسی تعریف کنید. Active Directory Lightweight Directory Service یا ADLDS یک نوع LDAP سرور مایکروسافتی است که برای شبکه های Workgroup و طراحی های DMZ استفاده می شود.

مدیر منابع فایل سرور (FSRM) یک سرویس در Windows Server است که به متخصصان فناوری اطلاعات کمک می کند تا داده های ذخیره شده در فایل سرور را مدیریت کنند. فایل سرور ها اغلب مملو از پرونده های غیرضروری هستند که فضای زیادی را اشغال می کنند. در حالی که مدیران IT می دانند چگونه می توانند فایل سرور ها را مدیریت كنند اما از اینكه فایل ها چه فایده هایی دارند یا برای كاربر مفید نیستند، آگاهی ندارند. FSRM با اجازه دادن به سرپرستان برای محدود کردن فضای پوشه، طبقه بندی و نمایش نوع داده های ذخیره شده و مشاهده تجزیه و تحلیل های ذخیره سازی، این مشکلات را حل می کند.

در اینجا مروری بر ویژگی های موجود در FSRM می کنیم:

مدیریت فایل به شما امکان می دهد فضای مجاز برای یک فایل را محدود کنید و می توان آنها را به صورت خودکار در فایل های جدیدی که روی یک حجم ایجاد می شوند اعمال کرد. همچنین می توانید الگوهای سهمیه بندی را که می توانند در فایل ها اعمال شوند، تعریف کنید.

زیرساخت طبقه بندی فایل ها با خودکارسازی فرایندهای طبقه بندی، اطلاعات را در اختیار شما قرار می دهد تا بتوانید داده های خود را به طور موثرتری مدیریت کنید. براساس این طبقه بندی می توانید پرونده ها را طبقه بندی کرده و ت ها را اعمال کنید. ت های نمونه شامل کنترل دسترسی پویا برای محدود کردن دسترسی به فایل ها، رمزگذاری فایل و انقضا فایل است. با استفاده از قوانین طبقه بندی فایل یا دستی با تغییر در خصوصیات یک فایل یا پوشه انتخاب شده، می توان فایل ها را به طور خودکار طبقه بندی کرد.

شما را قادر می سازد تا ت یا مشروطی را برای فایل ها براساس طبقه بندی آنها اعمال کنید. شرایطی مثل مکان فایل، خصوصیات طبقه بند ، تاریخ ایجاد فایل، آخرین تاریخ اصلاح شده فایل یا آخرین زمان دسترسی به فایل است. اقداماتی که یک File Management Tasks می تواند انجام دهد شامل قابلیت انقضا فایل ها ، رمزگذاری فایل ها یا اجرای یک دستور سفارشی است.

مدیریت غربالگری فایل به شما کمک می کند انواع پرونده هایی را که کاربر می تواند در فایل سرور ذخیره کند کنترل کنید. شما می توانید افزونه قابل ذخیره در File Sharing خود را محدود کنید. به عنوان مثال، می توانید یک صفحه پرونده ایجاد کنید که اجازه نمی دهد پرونده های دارای پسوند MP3 در فایل های شخصی مشترک در فایل سرور ذخیره شوند.

گزارش های ذخیره سازی به شما کمک می کنند روند استفاده از دیسک و نحوه طبقه بندی داده های خود را شناسایی کنید. همچنین می توانید گروهی از کاربران را برای تلاش برای ذخیره فایل های غیر مجاز کنترل کنید. ویژگی های موجود در File Server Resource Manager را می توان با استفاده از برنامه File Server Resource Manager یا با استفاده از Windows PowerShell پیکربندی و مدیریت کرد.

برخی از ابزارها مانند Windows Explorer قابلیت های کمتری برای تنظیم و مدیریت سهمیه ها دارند. FSRM نه تنها یک کنسول متمرکز برای مدیریت سهمیه های شما در هر حجم، بلکه همچنین در هر پوشه و فایل به شما ارائه می دهد. با استفاده از ابزارهای سهمیه بندی FSRM، می توانید سهمیه بندی را در مسیرهای مختلف با همان حجم اعمال کنید. سهمیه های NTFS به شما امکان می دهد فقط در هر حجم سهمیه اعمال کنید و کاربرد کمتری دارند.

برای اعمال سهمیه در مسیرهای مختلف، باید یک الگوی سهمیه تعیین کنید. بنابراین ، به راحتی می توانید با به روزرسانی الگو، این سهمیه ها را اصلاح کنید. همچنین می توانید سهمیه های نرم و سخت را ایجاد کنید.

مدیریت سهمیه کافی نیست. ممکن است لازم باشد داده های حساس را از سرورهای خود دور نگه دارید. با فعال کردن قابلیت غربالگری فایل، در امنیت باشید. می توانید غربالگری فایل را روی یک فایل معرفی کنید. به عنوان مثال، می توانید جلوی ذخیره کاربران با پسوند .mp3 در فایل مالی را برای کاربران بگیرید.

از آنجا که این فایل فقط به پرونده های مربوط به امور مالی تعلق دارد، موارد دیگر مانند آهنگ های mp3 نباید در پوشه مجاز باشند. اگر کاربری بخواهد پرونده را در فایل ذخیره کند، سیستم خطایی ایجاد می کند. خطای pop-up برای کاربرانی که می خواهند چنین محتوایی را در سرور بارگذاری کنند تحت تأثیر قرار می دهد. همچنین می توانید با ارسال محتوای غیر مجاز، کاربرانی را که مقررات شما را نقض می کنند، کنترل کنید.

برای پیاده سازی غربالگری فایل، باید از گروه های فایل استفاده کنید. علاوه بر این، می توانید هنگام پیکربندی گروه های فایل، موارد استثنا فایل را اعمال کنید. به عنوان مثال، ممکن است بخواهید فایلهای ویدئویی را مسدود کنید، به جز مواردی که دارای الگوهای .mp4 هستند. به این ترتیب، کاربران نمی توانند فایل ها را ذخیره کنند مگر اینکه با قالب نامگذاری شده شما مطابقت داشته باشند. حذف فایل با برخی از قالبهای نامگذاری نیز امکان پذیر است.

FSRM احتمالاً اولین ابزاری است که داده ها و آمار استفاده از حجم را ارائه می دهد. مایکروسافت در ابتدا ابزاری را که به عنوان یک سرور دپارتمان استفاده می شود، درک می کند. برای تهیه گزارش های داده زیر می توانید از FSRM استفاده کنید:

این خصوصیات FSRM را به یک مدیر منابع ذخیره سازی موثر تبدیل می کند.

FSRM به شما امکان می دهد تا فایلها را با sort کردن مرتب کنید. با استفاده از ویژگی های فایل یا انجام وظایف در برابر این فایل ها، می توانید فایل ها را به راحتی پیدا کنید. علاوه بر این، می توانید فایل های خود را با مرتب سازی آنها با استفاده از آخرین ویژگی اصلاح شده نام یا زمان ایجاد، جستجو کنید. متناوباً، می توانید از مکان یا ویژگی نوع فایل آن استفاده کنید تا یک فایل را به راحتی در میان بسیاری از پرونده های دیگر قرار دهید.

منبع : https://mrshabake.com/file-server-resource-manager/

سرور اچ پی DL380 Gen10 با حجم های کاری و محیط های متنوع سازگار می باشد. ابعاد این سرور 2U می باشد و عملکرد عالی ای برای توسعه و مقیاس پذیری ارائه می دهد. این سرور دارای آخرین سیستم امنیتی، عملکرد و قابلیت ارتقاء می باشد. همچنین خرید سرور اچ پی DL380 Gen10 برای هر محیط سروری مناسب و ایده آل بوده و به عنوان قابل اعتمادترین پلتفرم محاسبات در صنعت استاندارد معرفی شده است.

سرور HPE ProLiant DL380 Gen10 جهت کاهش هزینه ها و پیچیدگی، با سری پردازشگر Intel Xeon سری Scable با حداکثر 60٪ کارایی و افزایش عملکرد 27 درصدی در 2 هسته و همچنین حافظه هوشمند HPE 2933 MT/ s DDR4 با پشتیبانی از 3TB طراحی شده است. این سرور با پشتیبانی از 12Gb/s SAS و حداکثر 20NVMe drive کارایی منحصربفردی را برای دیتابیسها و حجمهای کاری تحلیلی و آنالیزی ارائه می نماید با سرور HPE ProLiant DL380 Gen10 می توانید با اطمینان و آرامش خاطر از پایه ترین تا مهمترین برنامه های کاربردی را اجرا کنید.

1-این سرور بسیار انعطاف پذیر بوده به طوری که با گسترش کسب و کار آن را نیز می توان ارتقا داد .

سرور HPE ProLiant DL380 Gen10 دارای یک شاسی قابل سازگاری است که از جمله گزینه های پیکربندی Modular Drive Bay جدید شرکت HP می باشند. این سرور دارای حداکثر ا30 (SFF) و LFF) 19) یا تا حداکثر 20 گزینه NVMe drive همراه با پشتیبانی تا سه برابر پهنای باند GPU می باشد.

حافظه پایدار HPE DC با DRAM کار می کند تا سرعت، ظرفیت بالا، حافظه با هزینه مقرون به صرفه و ذخیره سازی را برای انتقال big data ارائه دهد و با استفاده از توانایی ذخیره داده ها، انتقال و پردازش سریع، آنها را پردازش کند.

کنترلر پیشفرض و تعبیه شده در این سرور مانند دیگر سرورهای نسل ۱۰ اچ پی، کنترلر HPE Dynamic Smart Array S100i است که امکان استفاده از هارد درایوهای SATA با امکان پشتیبانی از Data، Boot و Media را فراهم میکند.

همچنین این سرور دارای کارت شبکه تعبیه شده ۴x1GbE است که امکان انتخاب HPE FlexibleLOM یا PCIe را فراهم میکند تا پهنای باند شبکه شما بین ۱GbE و ۴۰GbE ارائه شود در نتیجه همراه با رشد و تغییر نیازهای کسب و کارتان رشد کنید. همچنین میتوانید از فابریکی با PCIe کارت مناسب استفاده کنید.

سرور جدید HPE DL380 G10 علاوه بر سیستم عاملهای سنتی، از سیستم عامل Docker و سیستم عامل ClearOS و Azure نیز پشتیبانی میکند.

2-نوآوری های امنیتی

مدیریت در سرورهای نسل ده اچ پی از طریق HPE iLO 5 فراهم آمده است. iLO 5 دسترسی Out of Band به سرور را فراهم میکند یعنی شما میتوانید با استفاده از مرورگر استاندارد، از راه دور به سرور خود متصل شوید. iLO 5.0 قابلیتهای جدیدی را ارائه داده به طورری که مدیریت را ساده تر و وضعیت سیستم را به طور خلاصه نشان میدهد. این قابلیت مدیریتی نقش اساسی در راهاندازی و بوت سرور دارد، همچنین Setup ساده، مانیتورینگ سلامت سیستم و بررسی وضعیت برق و حرارت را نیز فراهم میکند.

3-اجرای کلاس جهانی

کمپانی HP به منظور افزایش و بهبودی عملکرد در حجم های کاری متنوع تکنولوژی Intelligent System Tuning را ارائه داده که خود از سه تکنولوژی تشکیل شده است.یکی از آنها Jitter Smoothing است تا توان عملیاتی در تمامی حجمهای کاری بالا رود خصوصا حجمهای کاری Latency-Sensitive مانند High Frequency Trading یا HFT که تراکنشهایی با سرعت بالا اجرا میشوند مانند تراکنشهای بانکی. HFT در واقع پلتفرمیست که حجم زیادی از خرید و فروش را در زمان بسیار کم انجام میدهد مانند بانکها، صندوقهای سرمایهگذاری و غیره. تکنولوژی Workload Matching نیز یکی از اجزای تکنولوژی IST است که به وسیله آن میتوان پروفایلهای کاستومایز شدهای را برای تنظیم کردن منابع داخلی سرور استفاده کرد.

4-دارای خدمات پیشرو در صنعت و سهولت نصب و استفاده

سرور HPE ProLiant DL380 Gen10 به همراه مجموعه کاملی از خدمات تکنولوژی اچ پی، اطمینان، کاهش خطر و عملکرد بالایی را ارائه می دهد. خدمات HPE Pointnext تمام مراحل عملیات IT را ساده می کند همچنین راهنمای خدمات حرفه ای، نیازها و چالش های مشتری را درک می کنند و یک راه حل بهینه را طراحی می کنند.

مجموعه ای از ابزارهای تعبیه شده و قابل دانلود برای مدیریت چرخه حیات سرور شامل : Unified Extensible Firmware Interface) UEFI) ،(ارائه) Intelligent Provisioning ، مدیریت و نظارت HPE iLO 5 ، پکیج قدرتمند سازی HPE iLO ، مدیریت به روز رسانی هوشمند (SUM) و پکیج سرویس برای شرکت (HP (SPP می باشد.

راه حل های سرمایه گذاری IT شرکت HP به کسب و کار شما کمک می کند تا به یک کسب و کار دیجیتال با فناوری اطلاعات تبدیل شوید و همچنین با اهداف کسب و کار شما سازگار می شود.

جهت خرید سرور اچ پی مدل DL380 G10 بر روی لینک زیر کلیک نمائید .

https://mrshabake.com/product/hp-dl380-generation10-server/

یکی از مراحل اساسی در مدیریت شبکه و عیب یابی، اطمینان از فعال بودن اتصال شبکه است. برای دستیابی به این هدف، باید بفهمید که چگونه دستگاه ها در توپولوژی شبکه به یکدیگر متصل می شوند و مستندات مناسبی از شبکه دارند. در این مقاله چگونگی استفاده از پروتکل های لایه 2، CDP و LLDP را برای جمع آوری اطلاعات مربوط به دستگاه های همسایه در شبکه و استفاده از اطلاعات برای عیب یابی، مدیریت و مستند سازی شبکه مورد استفاده قرار می گیرند را نشان خواهیم داد.

درباره این سایت